海外用戶@whyKusanagi關於泄露的調查

海外用戶@NTE_WL的曝料

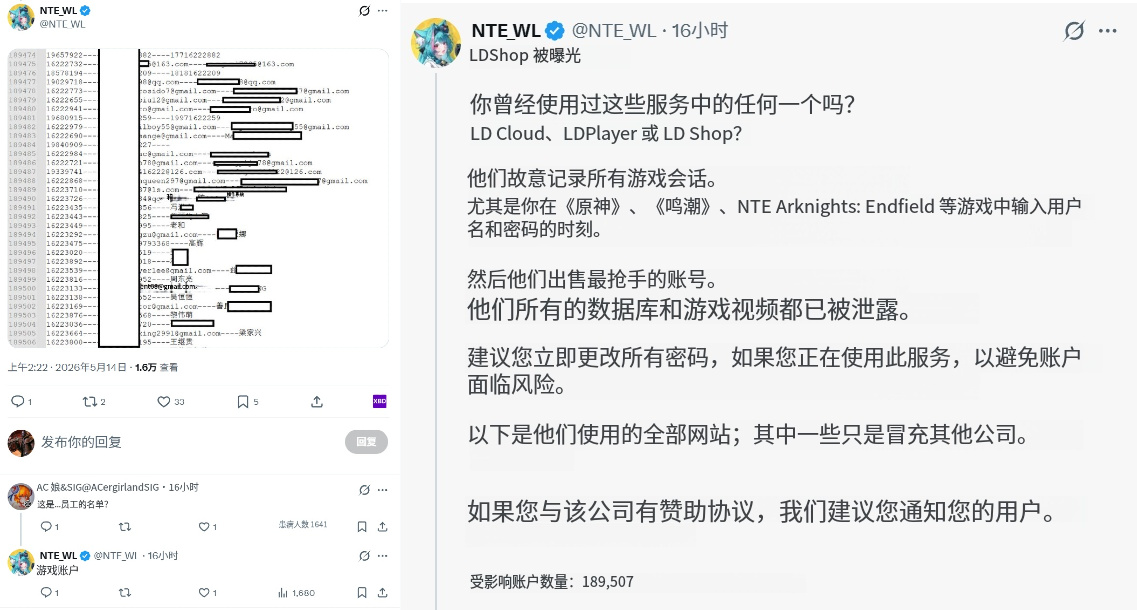

最近海外論壇Reddit和X上突然冒出一起數據安全爭議,牽扯到雷電模擬器海外版LD Player、LD Cloud、LD Shop這些和手遊玩家關係很近的服務。曝料者NTE_WL稱,自己發現了26個華爲雲OBS桶,其中不少可以匿名訪問,裏面放着會話錄像、數據庫備份之類的內容。

按他的說法,可能波及18.9萬個賬戶,涉及《原神》《鳴潮》《明日方舟:終末地》等遊戲。LD Shop一方則表示這是“惡意攻擊”,還提到了競爭對手;但曝料者的判斷是,問題更核心的地方在於平臺記錄了敏感內容,卻沒有把保護做好。

公開目錄裏到底有什麼:會話視頻、SQL備份,還有堡壘機數據

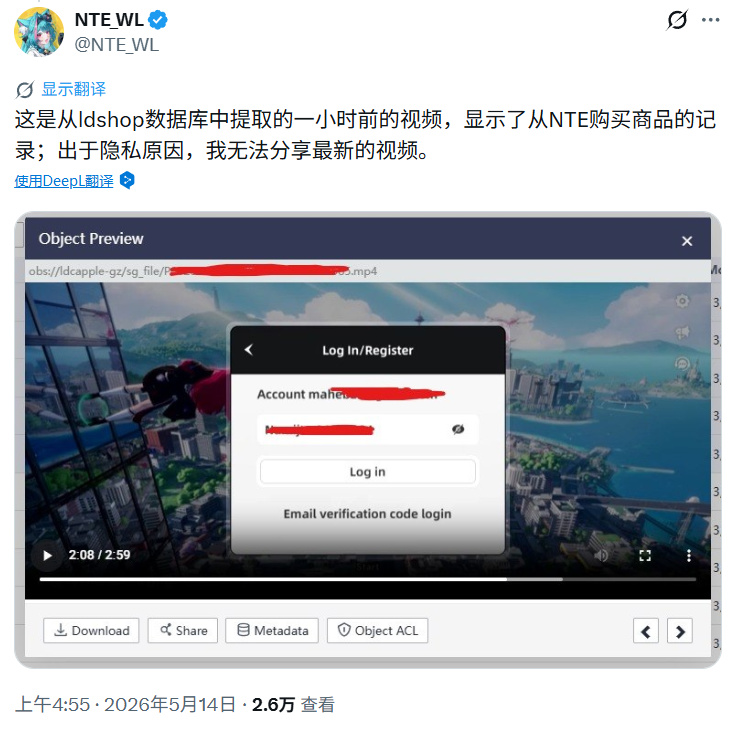

26個桶裏,有23個能列目錄。sg_file/路徑下能看到一段約9分鐘的H.264會話視頻,第一幀就是庫洛遊戲登錄界面,剛好卡在用戶輸入密碼的時間點。除此之外,還有按天歸檔的SQL備份,包括一個叫“新加坡艦隊”的每日備份,以及文件名裏帶“jumpserver”的數據庫。JumpServer本身就是常見的堡壘機系統,如果這類數據泄露,暴露的就不只是普通用戶,還有管理員操作軌跡。曝料者表示,自己主要驗證的是文件存在,並沒有繼續往下解密。

真正讓人不安的點,在於密碼輸入鏈路可能先經過服務端

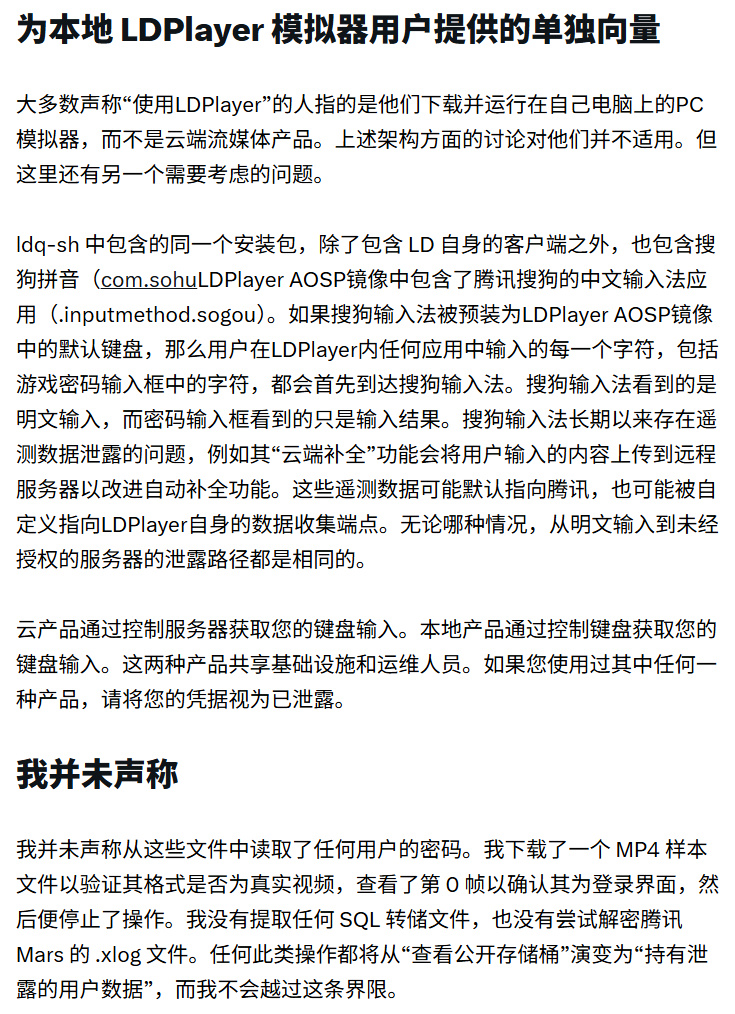

曝料者提到,LD Cloud的雲模擬器架構最麻煩的一點在於——安卓實例跑在服務端,本地只接收畫面。用戶輸入密碼時,按鍵會先經過服務端輸入層,再顯示成遊戲裏的星號。視頻裏雖然看不到明文,但服務端理論上完全可能碰過原始輸入。至於本地版LD Player,客戶端裏又發現帶了個搜狗輸入法。如果模擬器默認啓用,你敲下去的密碼在被星號遮住之前,同樣會先經過輸入法鏈路。這裏最關鍵的,不是輸入法本身有沒有偷數據,而是它正處在輸入流程的第一站,鏈路一旦沒封嚴,風險就會被放大。

運營方稱遭到攻擊,普通用戶現在最該先做什麼

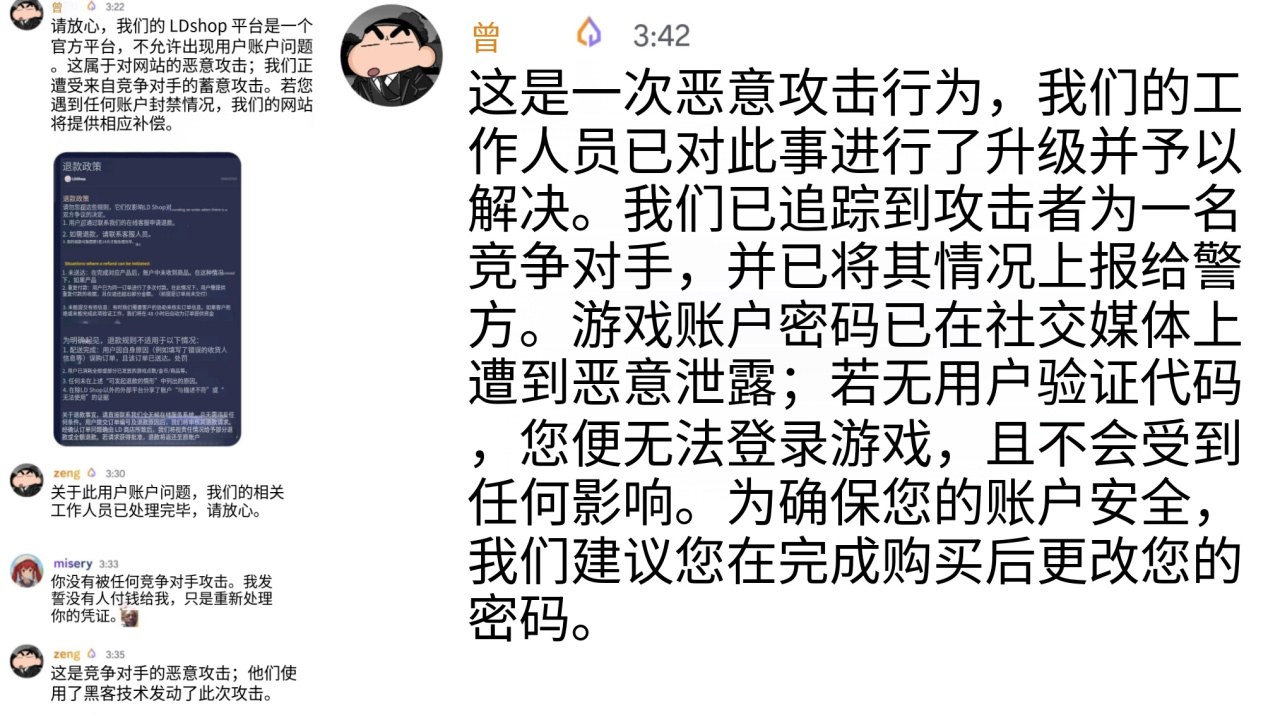

從曝光截圖看,LD Shop相關人員稱是網站遭到競爭對手的惡意攻擊,已經報警,並表示沒有驗證碼無法登錄,建議用戶購買後及時改密碼;另外還提到,封號問題會補償。

曝料者繼續追問的則是另一層:問題不只是“是不是對手攻擊”,而是平臺既然記錄了會話和數據庫,爲什麼沒有先把這些東西保護好。外界現在還很難下結論,到底是採集後管理疏忽,還是存儲配置本身太粗糙。對普通用戶來說,眼下最現實的動作還是先做足自保:立即改密碼、開雙重認證、查登錄歷史。

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com