我們知道現代的殺毒軟件都會受到系統的保護(PPL),所以哪怕木馬獲得system權限,想關閉殺毒軟件依然困難。

但就在昨天,安全研究員Two Seven One Three公開了阻止殺毒軟件的一種新方法,並且給出了成品工具EDRStartupHinder。

安全研究員在Windows 11 25H2的Windows Defender、幾款商業殺毒軟件測試都獲得了成功。

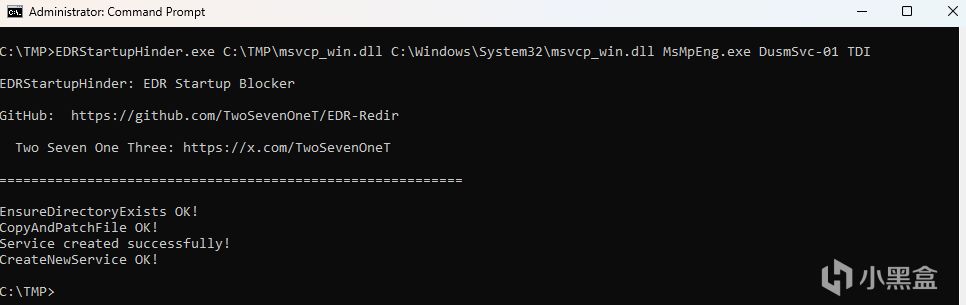

使用EDRStartupHinder阻止Windows Defender啓動的命令

安全研究員發現“所有Windows進程,包括受系統PPL保護的殺毒引擎,在啓動時都必須從System32目錄加載dll。而這些dll一旦被替換爲“簽名無效但結構合法”的僞造版本,受PPL保護的進程反而會因安全策略拒絕加載,從而主動終止自身。”

Two Seven One Three的方法巧妙地避開了這一防線——不攻擊正在運行的殺毒進程,而是讓它在開機時無法啓動。

所以攻擊方法變成這樣:

1、找到殺毒軟件依賴且先於殺毒軟件加載的dll

2、僞造一個同名dll

3、部署一個高優先的Windows服務,當系統在開機啓動殺毒軟件時,把依賴的dll重定向爲僞造的dll,但是因爲該dll沒有有效簽名,導致系統拒絕加載,從而使得殺毒軟件核心無法啓動

注意:

Two Seven One Three的方法不是簡單地把dll進行重定向,而是通過Windows Bind Filter機制(該機制允許在特定進程嘗試打開某個文件時,動態將其路徑重定向到另一個位置)。

因此,除了目標殺毒軟件,對其他依賴該dll的程序沒有任何影響。這就是此種攻擊手段的高明之處——在達成攻擊目的的同時,系統並未受到破壞。

參考資料(#替換爲.):

EDRStartupHinder

github#com/TwoSevenOneT/EDRStartupHinder

EDRStartupHinder: EDR Startup Process Blocker

zerosalarium#com/2026/01/edrstartuphinder-edr-startup-process-blocker.html

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com

![[ADV/純拔]被關進不OO就出不去的房間了!什麼叫還有第二關?](https://imgheybox1.max-c.com/web/bbs/2026/03/02/a3c7c8e90de0cdc602d3bec87163533a.png?imageMogr2/auto-orient/ignore-error/1/format/jpg/thumbnail/398x679%3E)