所有事件均爲本人真實遭遇。發帖的初衷只是因爲想和大家分享一下避坑經驗。

作者不是網絡安全專業的,只是一名普通電腦用戶。文中的查殺過程和原理解析,是我通過查閱網絡資料並結合 AI(GeminiPro3.1)輔助分析得出的結論。如果有說得不對的地方,歡迎在評論區補充交流

上個帖子(挖礦上集,沒看過的盒友可以看看)發出之後關注度意外的高,評論區盒友們的討論非常的激烈,還有博主把帖子內容轉載到別的平臺了,接到這對我來說是潑天的流量也是受寵若驚。

如題目所見今天這個帖子是補充、回覆以及更正上個帖子出現的一些爭議,還有作者遇到的一些奇奇怪怪的現象,今天就在這個帖子裏好好完善一下。

一、解釋:關於圖吧工具箱

首先爭議最大就是這個圖吧工具箱了

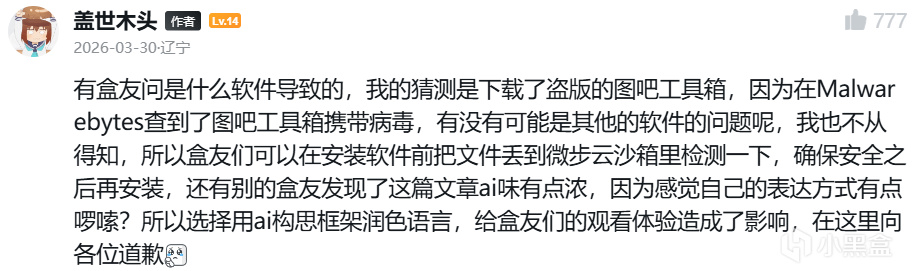

上個帖子的作者回復

在這裏先向各位盒友道個歉,由於我的這個回覆中提到了圖吧工具箱,導致很多裝了圖吧工具箱的盒友都擔驚受怕,怕自己的電腦中了病毒。

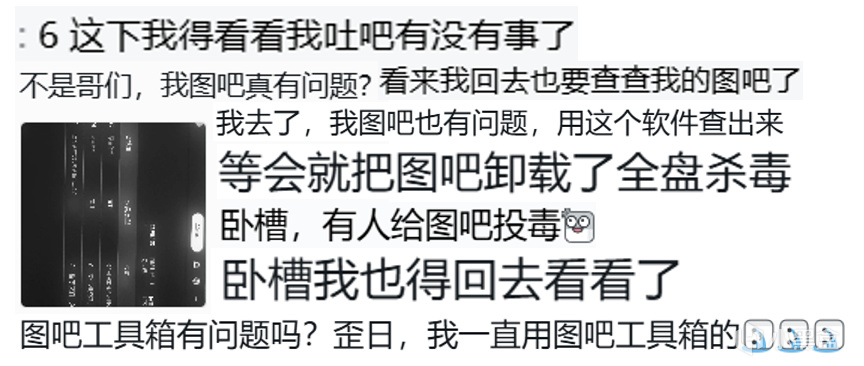

盒友部分回覆

首先先在這裏貼上正版圖吧工具箱的網址:https://www.tbtool.cn

除此之外的網址或者網盤下載可能是假的

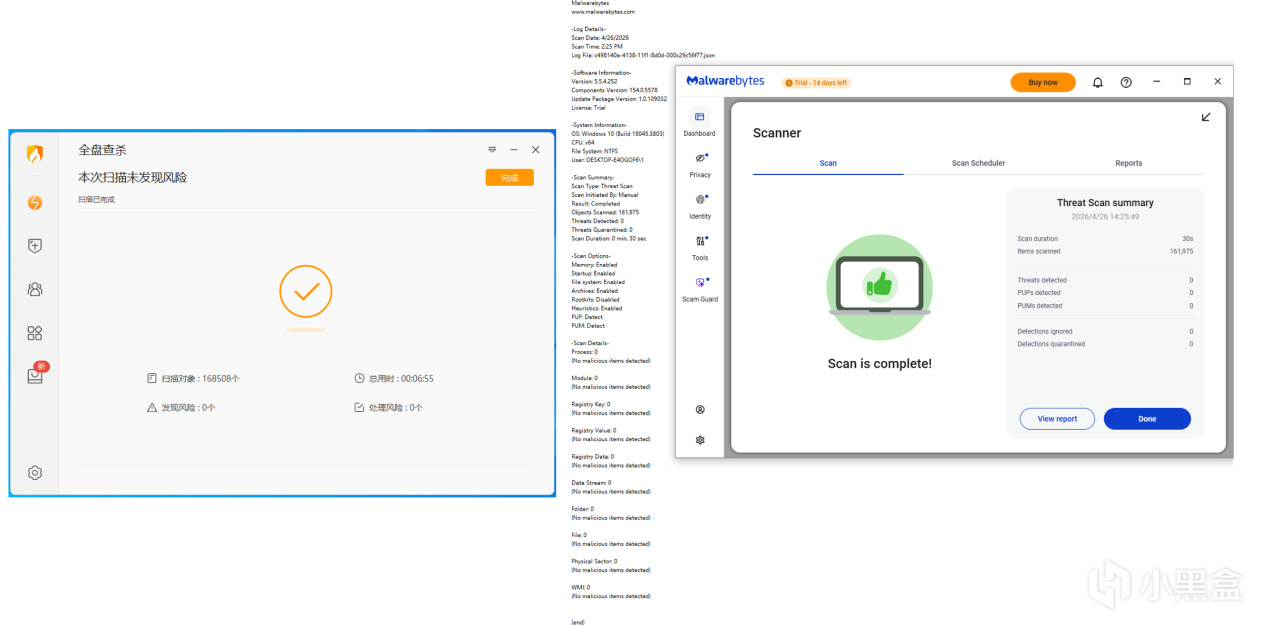

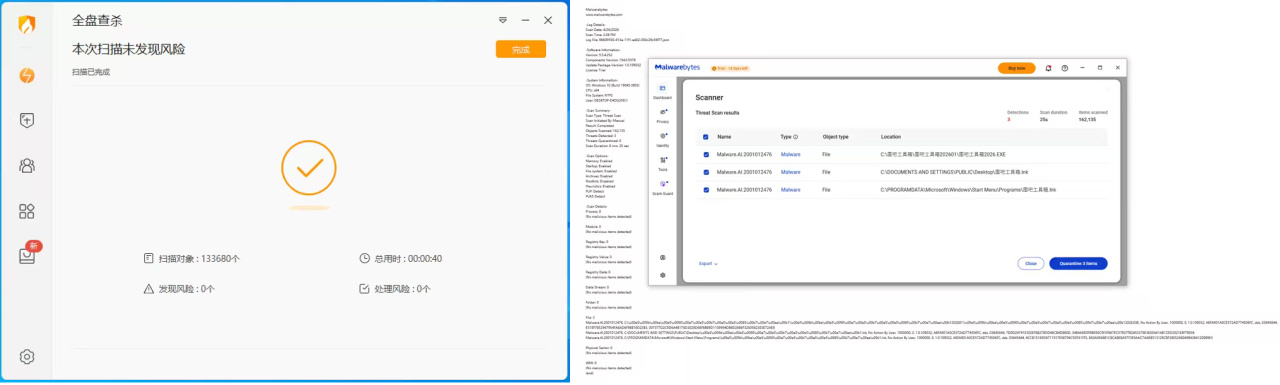

然後我們需要驗證了一下這個正版的圖吧會不會掃出來木馬病毒,驗證的辦法非常簡單,先在一個完全純淨(這個是全新的虛擬機)的虛擬機裏分別安裝MalwareBytes(真的不是廣告)和火絨安全先掃一遍電腦。

兩個截圖拼在一起了,用虛擬機快照恢復狀態

純淨系統當然沒有木馬病毒啦

官網下載的安裝包長這個樣子

安裝之後再分別使用殺毒軟件進行全盤殺毒,這回MalwareBytes掃出來東西了

火絨爲啥沒有掃出來呢,而且掃描對象少了好多(無惡意)

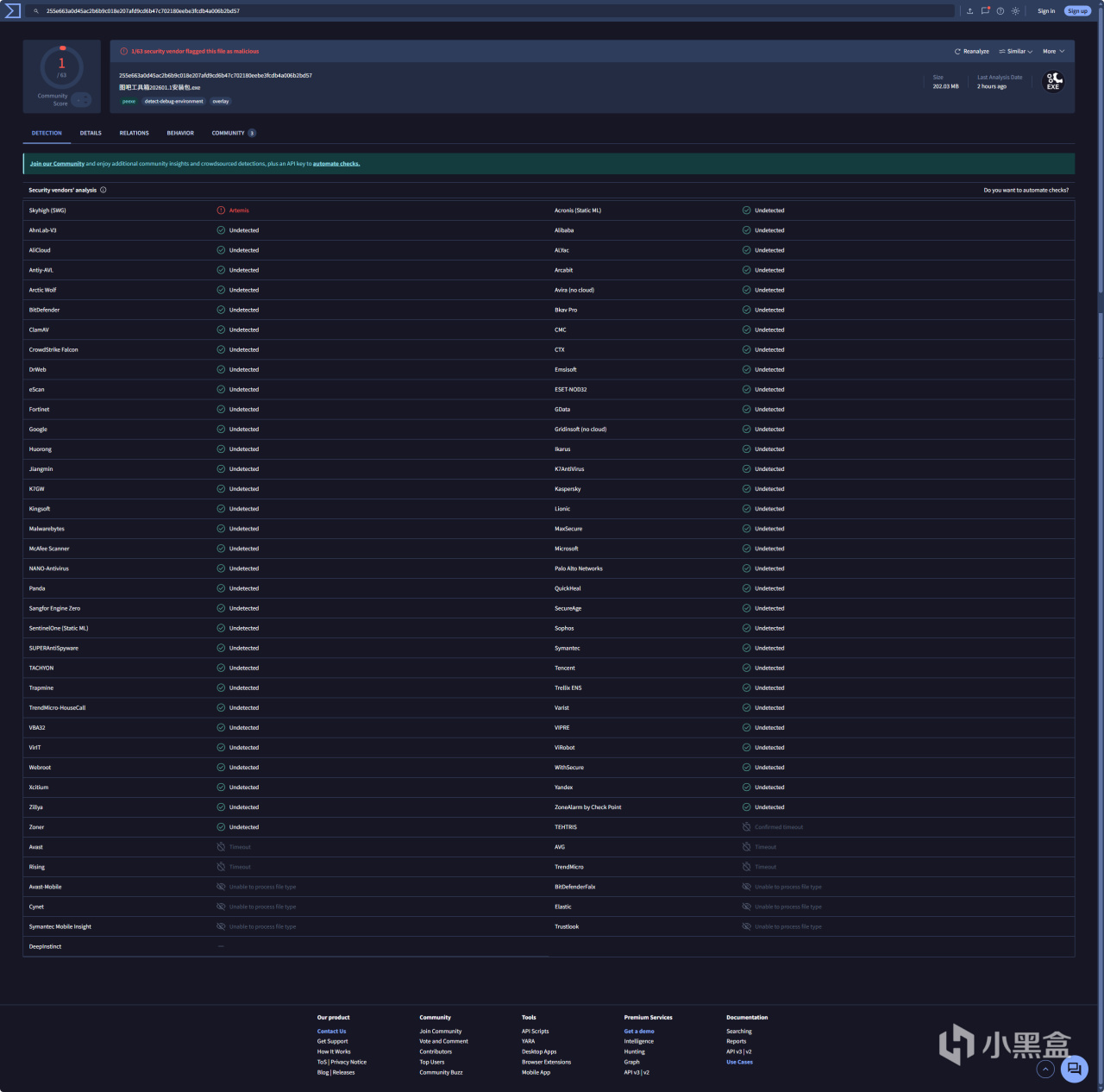

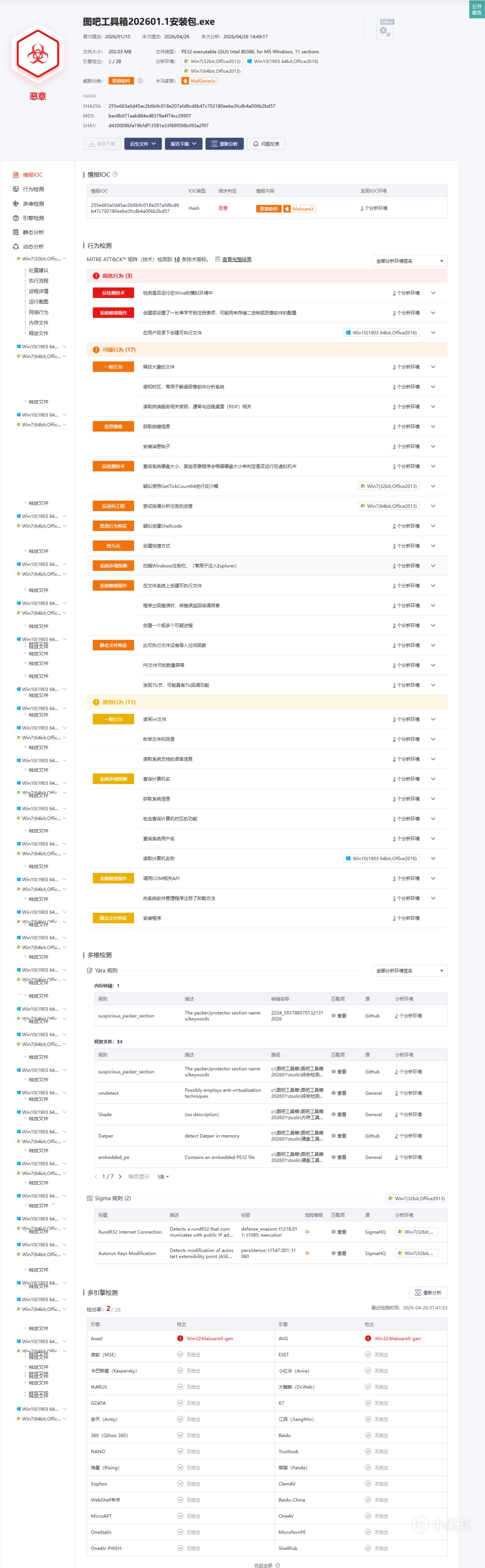

隨後作者又在微步雲沙箱和VirusTotal掃描了安裝包

掃描結果如下(大長圖預警!):

VirusTotal

微步雲沙箱

好,接下來我們來一個個解釋出現的現象:

1.Malware報的三個毒名稱均爲Malware.AI.2001012476,而這三個文件均指向工具箱主程序,剩下兩個.ink文件是快捷方式,其中出現的“AI”代表的不是這個病毒是使用AI技術編寫的,而是MalwareBytes的AI引擎認爲這是一個病毒,給圖吧工具箱“盲殺”了。

但是爲什麼會給它“盲殺”掉呢?

傳統的殺毒軟件靠的是“黑名單”(Hash 值比對),而 AI 引擎靠的是“特徵權重打分”。AI 模型在掃描這個程序時,提取到了幾個致命的特徵,導致它的“惡意概率得分”非常高。簡單來說就是AI分析了它的行爲覺得它是病毒,所以把主程序“盲殺”了。

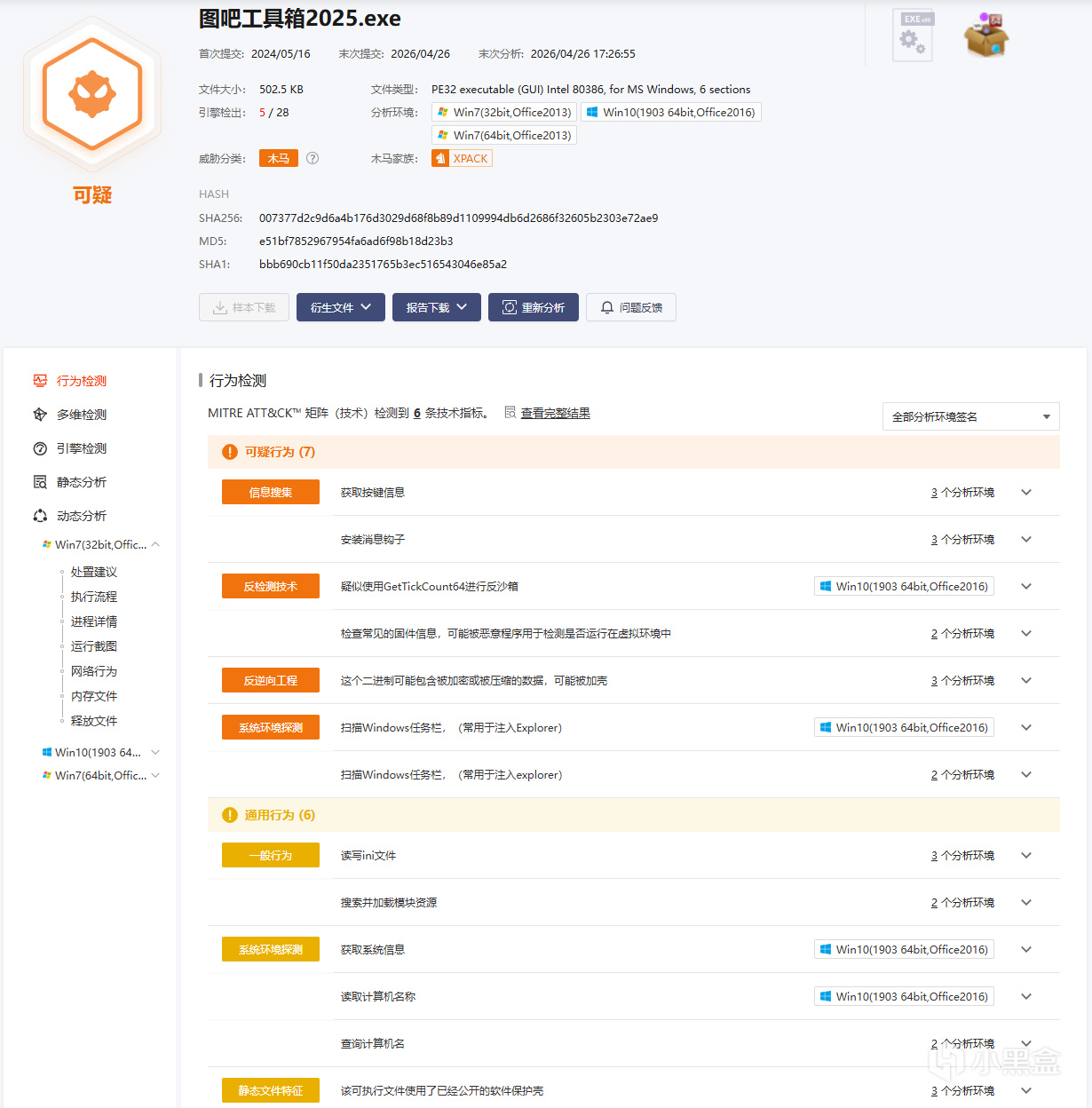

這裏先放一下微步雲沙箱的分析結果

沙箱顯示的名字雖然不一樣,但是是同一個程序

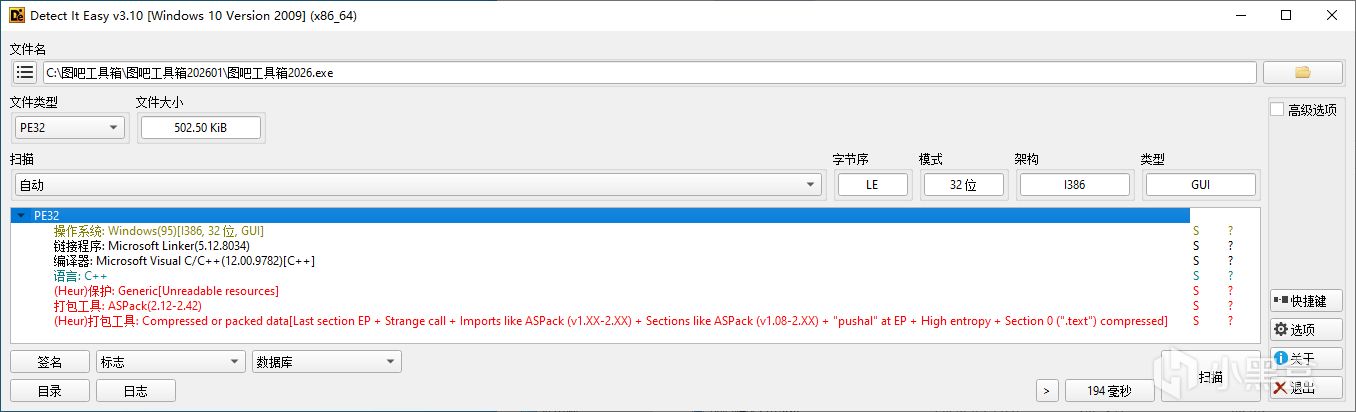

作者只瞭解了一點逆向分析的皮毛,就使用了DIE軟件分析一下主程序是用什麼軟件編譯的。

DIE界面

其中發現了圖吧工具箱的打包工具是ASPack

來自Bing Copilot Search

作者原本想要繼續嘗試脫殼,但是由於能力問題沒有繼續往下深究了,有興趣的大佬可以嘗試一下。

總結一下:AI殺毒引擎發現它加了“ASPack”這種容易被黑客利用的壓縮殼,導致代碼變成了無法讀取的亂碼(高熵值)。在機器冰冷的邏輯裏,你帶着面具(加殼)、手裏拿着撬棍(請求系統底層硬件權限去測跑分),那你就是暴徒。殺毒軟件沒有誤報,它只是忠實執行了防衛機制;官方也沒有投毒,只是用了傳統的保護手段。

2.在VirusTotal這個殺軟集合平臺上,63家殺毒引擎,只有1家(Skyhigh)報毒了,

連Malwarebytes在這裏都顯示Undetected,1/63的報毒率,這屬實有點低了。這就相當於63個警察搜查你家,只有1個眼神不好的警察覺得你那個切菜刀像兇器。

這就說明了它不是廣泛意義上的木馬或病毒,就是原版軟件。

那麼爲什麼微步雲沙箱中顯示的是惡意軟件呢?

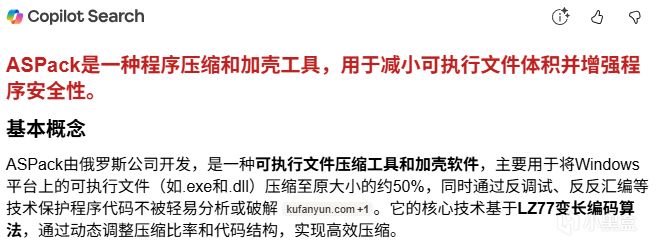

因爲微步雲沙箱不是看它代碼寫了什麼東西,而是看它實際運行起來是什麼樣子的,我們可以看沙箱動態檢測中的執行流程板塊,看看圖吧究竟幹了些什麼事情:

執行流程板塊(已剪切)

微步報高危,是因爲圖吧作爲一個硬件檢測集合包,必須要釋放大量的測試小工具到臨時目錄,並去讀取CPU/硬盤的底層數據。這就完美命中了木馬“釋放載荷”和“反虛擬機偵察”的特徵紅線,這也是一種行爲特徵上的誤傷。

這麼看其實圖吧工具箱沒有什麼真正明顯的可疑行爲,至此我們才證實了官網下載的圖吧工具箱沒有我們所說的木馬病毒。

二、疑惑:關於挖礦木馬病毒

今天碼這些字主要是有兩個事情,剩下就是我遇到的我不太能理解的事情,看到這裏的盒友可以先去喝口水,回來後讓我們娓娓道來。

因爲上一期抓挖礦木馬積累了一點經驗,我最近膨脹了,看到網上都在說‘銀狐木馬’肆虐,就想去抓一隻最毒的銀狐來給兄弟們演示一下高級木馬是怎麼運作的,會不會跟我中的病毒有關聯,至於結果嘛......看就完了QWQ

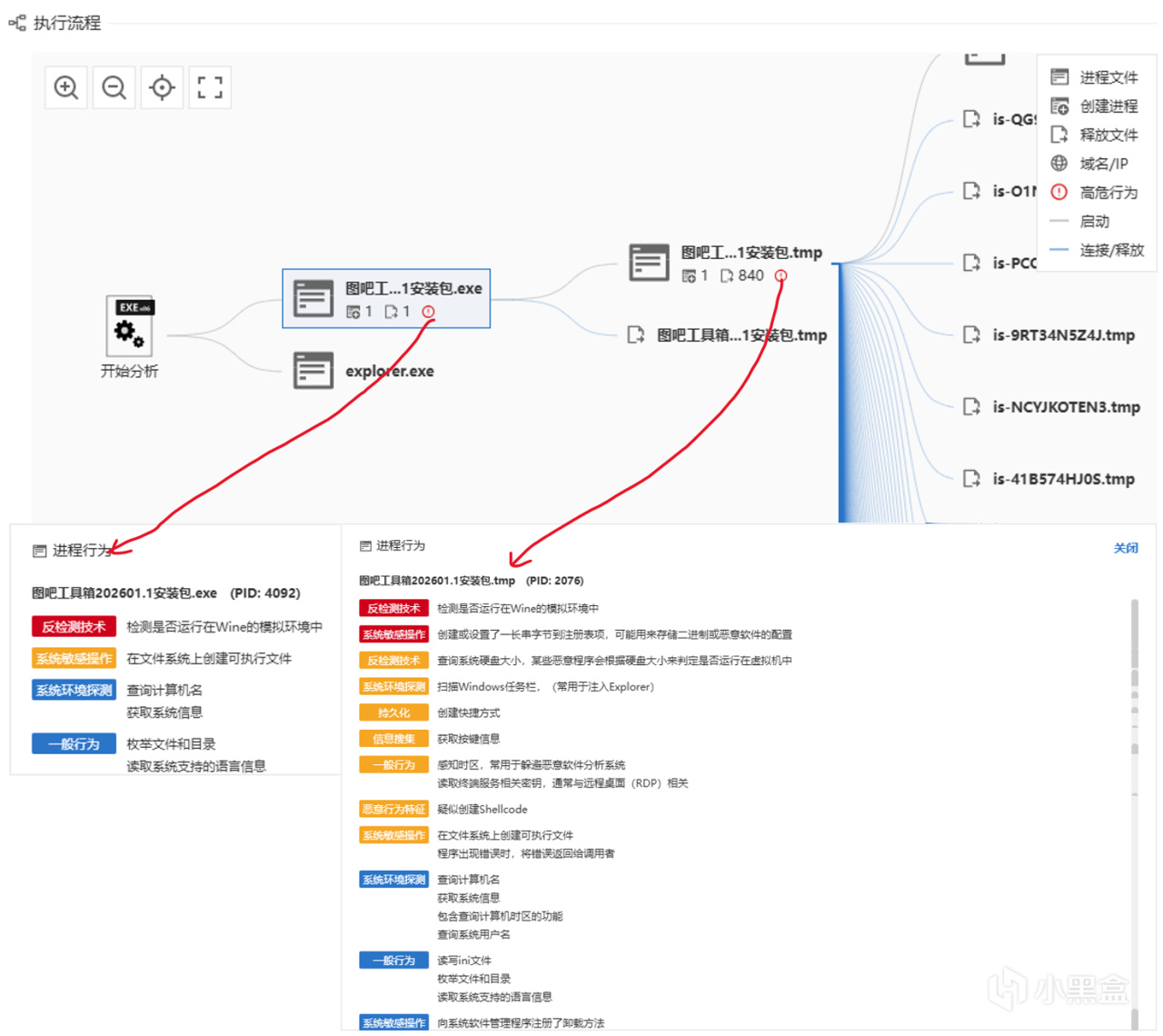

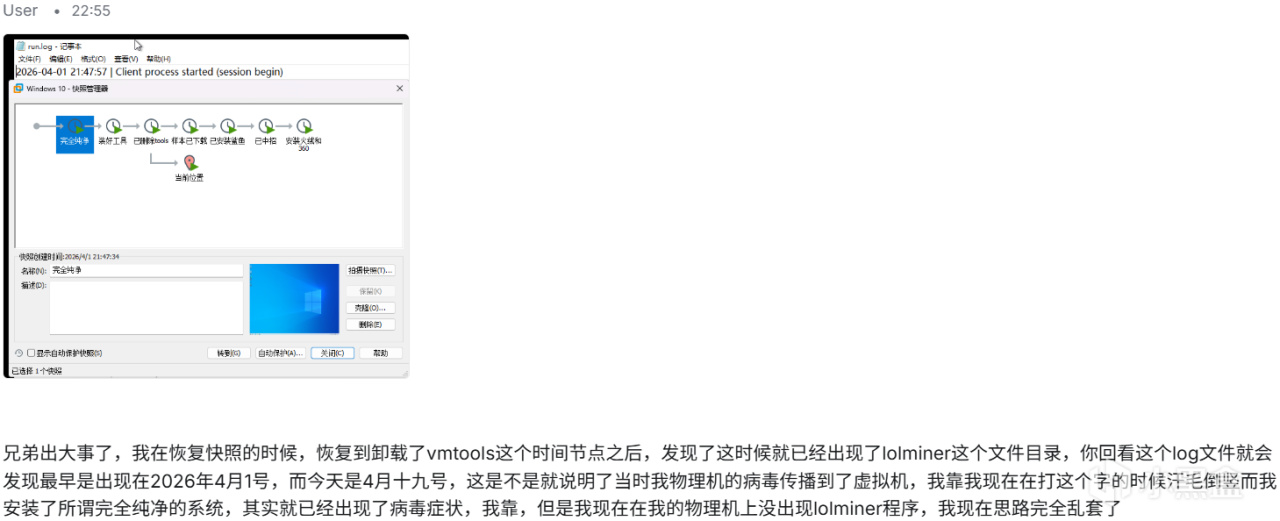

我就想起來我電腦裏的虛擬機,由於我的虛擬機原本就是裝在D盤的,所以在重裝電腦之後就直接把原來的虛擬機遷移過來了,先給盒友們看看我的快照管理器。

待會要考

但是這個虛擬機原來並不是我專門拿來搞病毒測試的,而是用來運行專業課軟件和練習計算機二級,中木馬病毒之後突然想起來可以在這個環境裏搞一搞,就自然而然的在這裏測試了。然後我也是通過了一番折騰找到了我想要測試的病毒樣本,就開始了我的測試。

這裏的測試過程就不贅述了,直接說結果吧。

首先,我的虛擬機如願的中毒了,其中的中毒特徵有一部分跟我原來的症狀完全相同,我在虛擬機的相同的目錄下發現了挖礦程序。

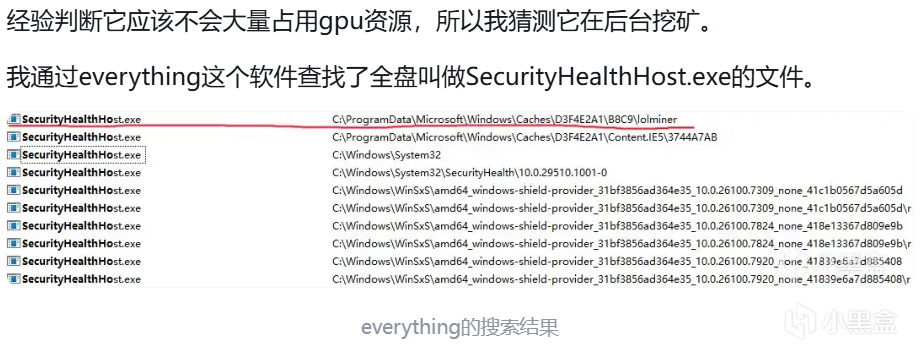

上貼截圖,目錄爲紅線部分

然後我又通過ProcessExplorer這款工具發現了意外收穫。

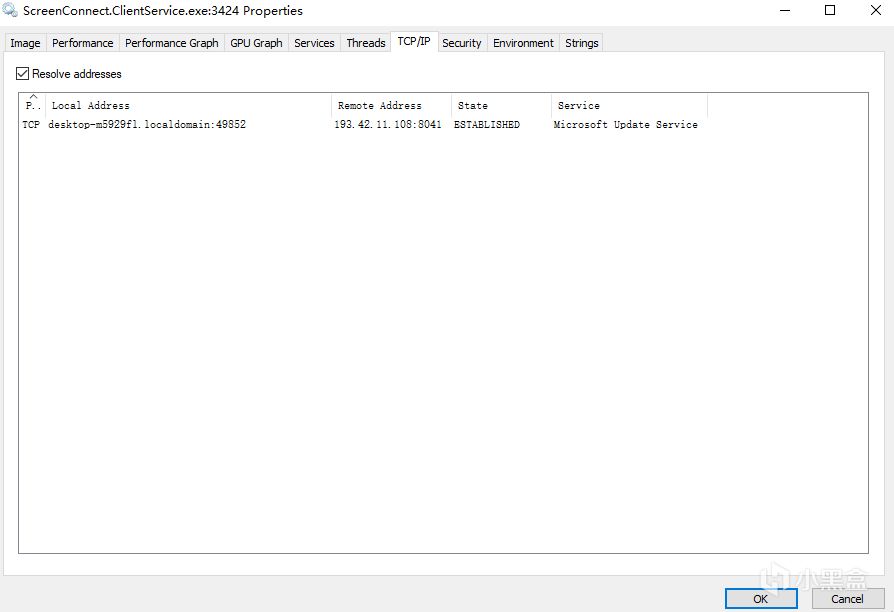

我發現了一個名爲ScreenConnect.ClientService.exe這個程序其中的服務連接到了一個奇怪的ip。

可疑的服務

注意看這個叫 ScreenConnect 的東西。它其實是一個有官方簽名的正版商業遠程軟件,黑客極其狡猾地使用了”就地取材“(白加黑)戰術,靜默給我裝了個正版遠控,然後把控制端指向了德國的服務器。這樣殺毒軟件根本不會攔截。

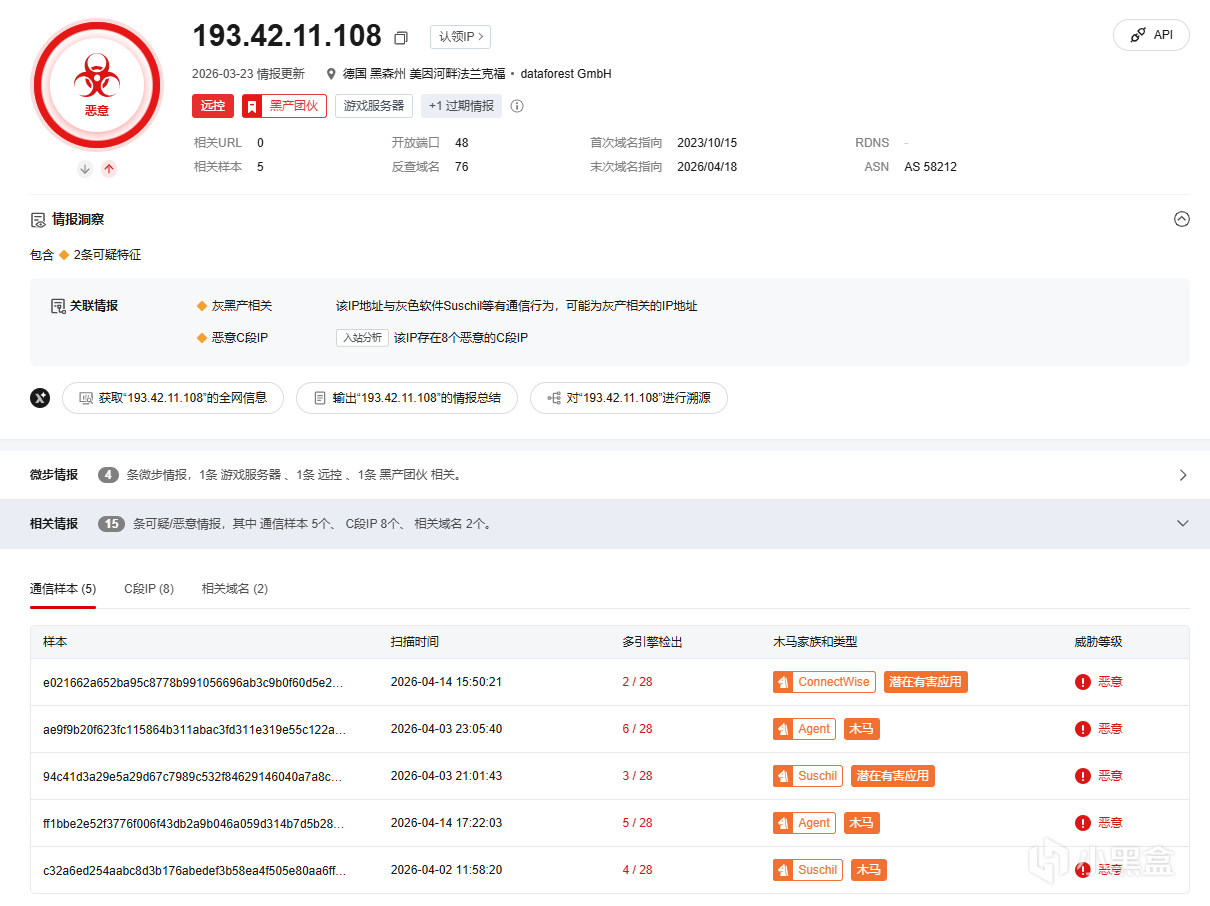

我就在微步在線雲情報社區中搜索了這個ip地址的詳情

微步在線雲情報社區截圖內容

看樣子應該是連接到了一個在法國的黑產團伙,作案具體手法一下子就明晰了,將遠程連接服務僞裝成一個屏幕捕捉程序,潛伏在被害者電腦中,使之變成肉雞,最後利用肉雞電腦挖礦。

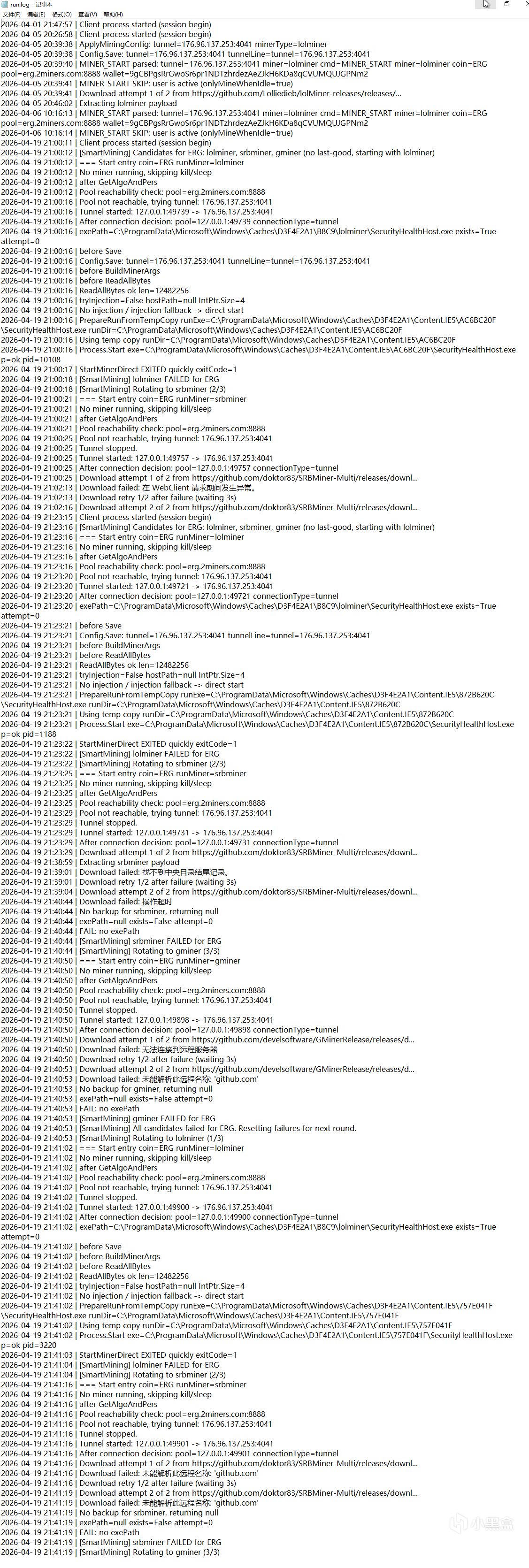

我在木馬病毒目錄下發現了一個run.log文件(大長圖警告!不喜歡看的盒友直接跳過!)

run.log內容

我利用AI工具解釋了一下這個日誌的內容,我們就能發現他們在電腦裏做了些什麼了

以下來自Gemini

關鍵情報 1:黑客到底想挖什麼礦?

日誌原文: coin=ERG pool=erg.2miners.com:8888 wallet=9gCBPgsRrGwoSr6pr1ND...

翻譯: 破案了!這幫人不是在挖比特幣,而是在挖 Ergo (ERG),一種極其依賴顯卡(GPU)算力的加密貨幣。他們把礦池連到了知名的 2miners.com,甚至連他們用來收錢的錢包地址(那一長串字母)都暴露了!

關鍵情報 2:木馬的“三板斧”輪換機制(極其頑強)

日誌原文: Candidates for ERG: lolminer, srbminer, gminer

翻譯: 這不是一個單一的挖礦程序,而是一個“挖礦集成控制檯”!黑客爲了防止某個礦工程序報錯,在代碼裏寫了三個候選方案:lolminer、srbminer 和 gminer(這三個都是幣圈極其著名的開源挖礦軟件)。

工作流: 它首先嚐試啓動 lolminer(也就是僞裝成 SecurityHealthHost.exe 的那個)。

關鍵情報 3:木馬的“墜機”與掙扎(高光時刻!)

日誌原文: StartMinerDirect EXITED quickly exitCode=1 -> [SmartMining] lolminer FAILED for ERG

翻譯: 這段太精彩了!lolminer 啓動後立刻崩潰了(exitCode=1)。爲什麼?因爲你在一臺沒有獨立顯卡的虛擬機裏運行了它! 它找不到強大的 GPU,直接報錯罷工了。

木馬的掙扎:

Rotating to srbminer (2/3):lolminer 失敗了,它馬上切換備用方案 srbminer。

Download attempt 1 of 2 from https://github.com/doktor83/SRBMiner-Multi/releases/...:核心實錘! 因爲它本地沒有 srbminer,它居然直接去 GitHub 現場下載外掛礦工!

WebClient 請求期間發生異常 / 未能解析此遠程名稱 'github.com':木馬徹底絕望! 因爲你在之前的操作中可能斷網了,或者 GitHub 抽風了,它連備用的礦工程序都下不下來。

最後,三個方案全部失敗,它無奈地在日誌裏寫下:All candidates failed for ERG. Resetting failures for next round.(準備下一輪重試)。

感謝Gemini的解釋,這樣就可以看出來他們在我的電腦裏做了些什麼了。

這下就都明白了,原來就是銀狐木馬搗的鬼!

得到了這個結論的我欣喜若狂!彷彿見到了勝利的曙光!現在就想將這碩果與各位同享!

但是這事實真的如此嗎?

我發現了一件細思恐極的事情,還記得我給各位看的虛擬機快照管理器吧,裏面有一個“完全純淨”快照,在這個快照裏,就已經出現了挖礦木馬,早就連接到黑產團伙的ip地址。。。

當時作者跟Gemini的對話,屬實給我嚇到了。。。

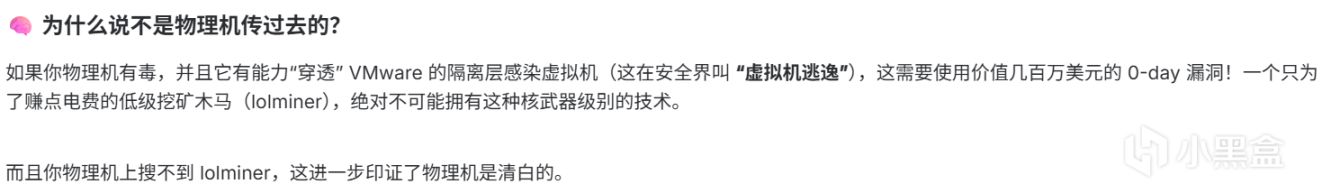

我冷靜分析,大膽假設,合理推斷,並仔細地排查了自己重裝系統後的電腦有沒有中木馬病毒,謝天謝地,並沒有,於是我又想到有沒有可能當時我的電腦中病毒的時候就已經將病毒“傳染”給了虛擬機,但是Gemini給我的答案是否定的

Gemini的回答

那麼有沒有可能是我安裝了Windows系統不純淨呢,答案也是否定的,我敢打包票我是用微軟官方的Windows10安裝媒體下載的ISO文件。

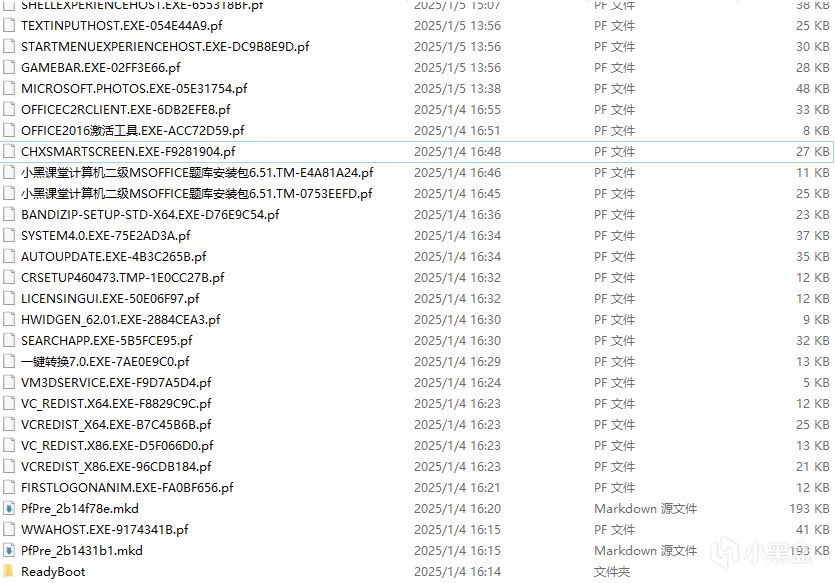

這下我的所有線索全部斷裂,我並不能證明我的電腦中病毒的原因是銀狐木馬所導致的,那麼只剩下一種可能了,就是當時的物理機和虛擬機同時安裝了同一款病毒軟件,但是我很難過,就是笨蛋帖主已經忘了在“完全純淨”快照之前我用這個虛擬機安裝了什麼軟件,Gemini教了帖主一個方法:

Windows 系統有一個特性:爲了讓軟件下次啓動更快,它會把你運行過的每一個程序記錄下來,放在 Prefetch 文件夾裏。

按下 Win + R,輸入 prefetch,回車(需要管理員權限)。

進入這個文件夾後,按 “修改日期” 倒序排列。

找到和你剛纔確定的“零時刻”最接近的文件(這些文件的後綴都是 .pf)。

如果你看到奇怪名字的安裝包 .pf 文件,這就說明你在毒發前的一瞬間,剛剛雙擊運行了這個程序!

這是最早期的文件

我懷疑就是在這一堆運行的文件裏出現的病毒,但是由於時間有點久遠了,應該不能再找到原來的程序了(這麼一看有點恐怖啊,如果真是一年前安裝的病毒軟件,是不是說明帖主的電腦給別人挖了一年礦了)

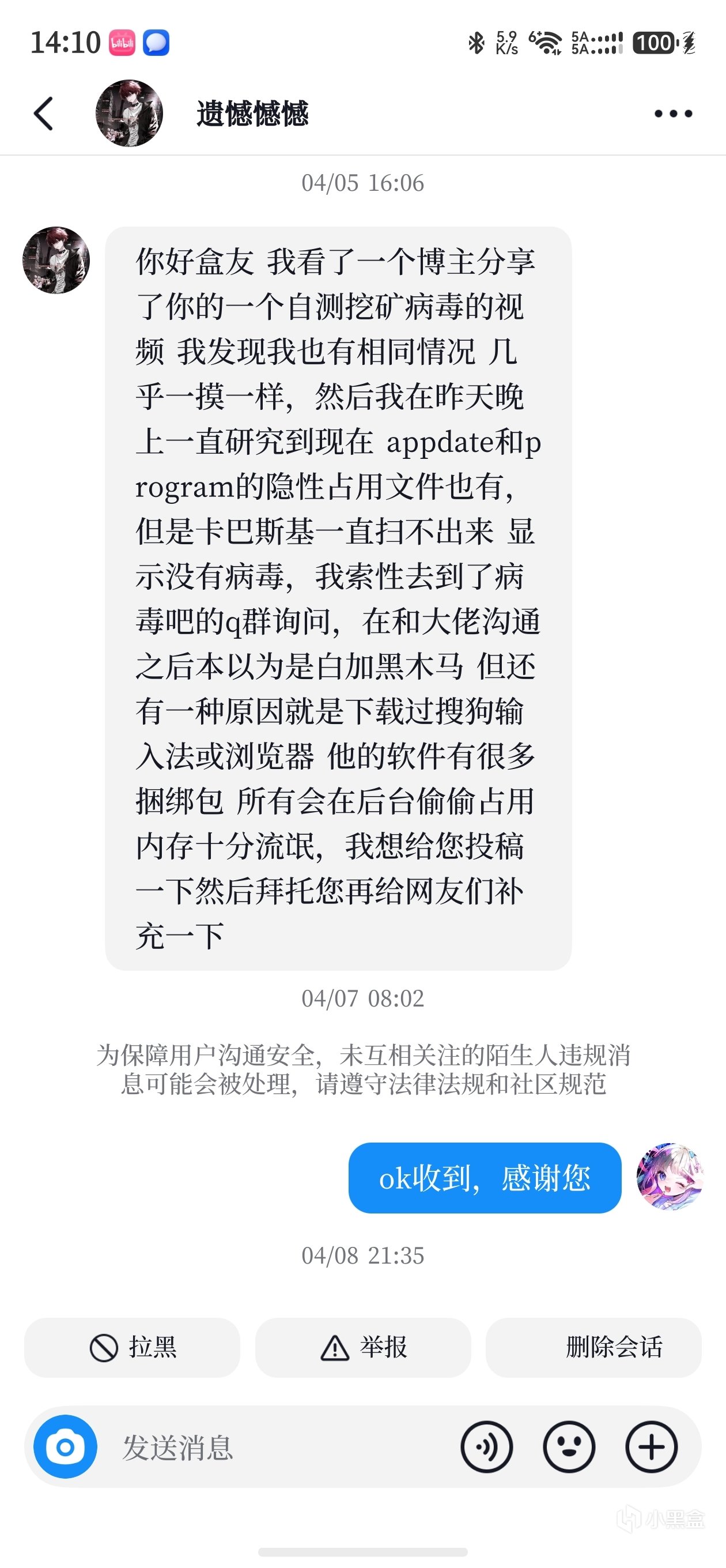

三、補充、網友投稿

在我之前寫完這篇覆盤日記後,收到了一位在抖音看到轉載帖子的兄弟的私信投稿,非常有參考價值。截圖如下:

感謝抖音用戶“遺憾憾憾”提供的補充

這位盒友說得對,有時候你發現 AppData 和 ProgramData 裏有隱性的異常佔用,用卡巴斯基、火絨這種頂級殺軟死活掃不出病毒。爲什麼?

因爲這可能根本不是黑客乾的,而是某些國內知名的“正規軟件”(比如他提到的某些輸入法、瀏覽器、流氓全家桶)在後臺偷偷作妖!

這些軟件帶有合法的企業簽名,殺軟沒法把它們當病毒殺掉,但它們在後臺瘋狂拉起服務、蒐集數據、佔用內存的“流氓行爲”,比木馬還噁心。

殺毒軟件不是萬能的。 如果你排除了木馬的嫌疑,電腦依然風扇狂轉、佔用異常,不妨去看看最近是不是裝了什麼“流氓全家桶”,或者下載安裝包時沒注意取消勾選那些捆綁軟件。

結語

這場因爲風扇狂轉引發的連環案徹底告破。從官方工具被誤殺,到隱祕的遠控上線,再到挖礦日誌的曝光和 Prefetch 取證。希望這篇比懸疑小說還長的實錄,能讓大家對現在的網絡安全有多複雜有個直觀的認識。以後下軟件,一定要認準真官網!

至此就是我所有想補充的內容了,篇幅稍微有點長,非常感謝能看到這裏的盒友!在這裏也再次向上篇被AI潤色文章所影響的盒友、被嚇得膽戰心驚的安裝了圖吧工具箱的盒友、以及圖吧工具箱致以最誠摯的歉意。這篇文章有九成都是我手敲的,因爲對自己的表達不自信,不知道各位盒友觀感怎麼樣,有什麼意見各位敬請在評論區裏提

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com