所有事件均为本人真实遭遇。发帖的初衷只是因为想和大家分享一下避坑经验。

作者不是网络安全专业的,只是一名普通电脑用户。文中的查杀过程和原理解析,是我通过查阅网络资料并结合 AI(GeminiPro3.1)辅助分析得出的结论。如果有说得不对的地方,欢迎在评论区补充交流

上个帖子(挖矿上集,没看过的盒友可以看看)发出之后关注度意外的高,评论区盒友们的讨论非常的激烈,还有博主把帖子内容转载到别的平台了,接到这对我来说是泼天的流量也是受宠若惊。

如题目所见今天这个帖子是补充、回复以及更正上个帖子出现的一些争议,还有作者遇到的一些奇奇怪怪的现象,今天就在这个帖子里好好完善一下。

一、解释:关于图吧工具箱

首先争议最大就是这个图吧工具箱了

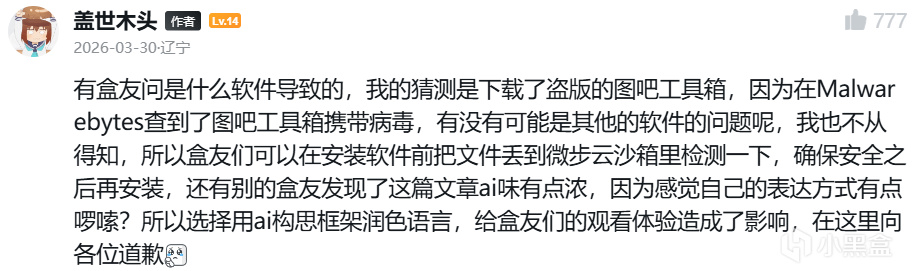

上个帖子的作者回复

在这里先向各位盒友道个歉,由于我的这个回复中提到了图吧工具箱,导致很多装了图吧工具箱的盒友都担惊受怕,怕自己的电脑中了病毒。

盒友部分回复

首先先在这里贴上正版图吧工具箱的网址:https://www.tbtool.cn

除此之外的网址或者网盘下载可能是假的

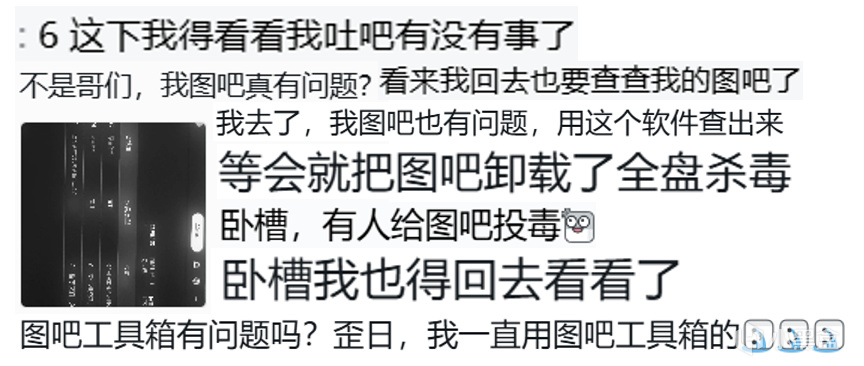

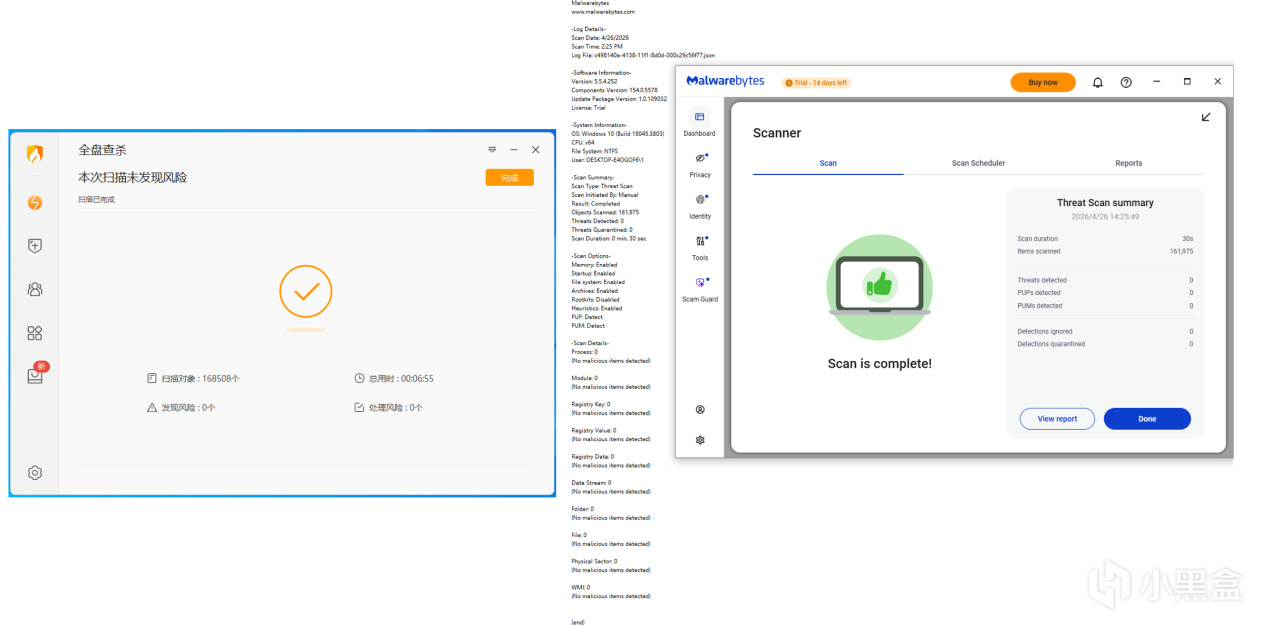

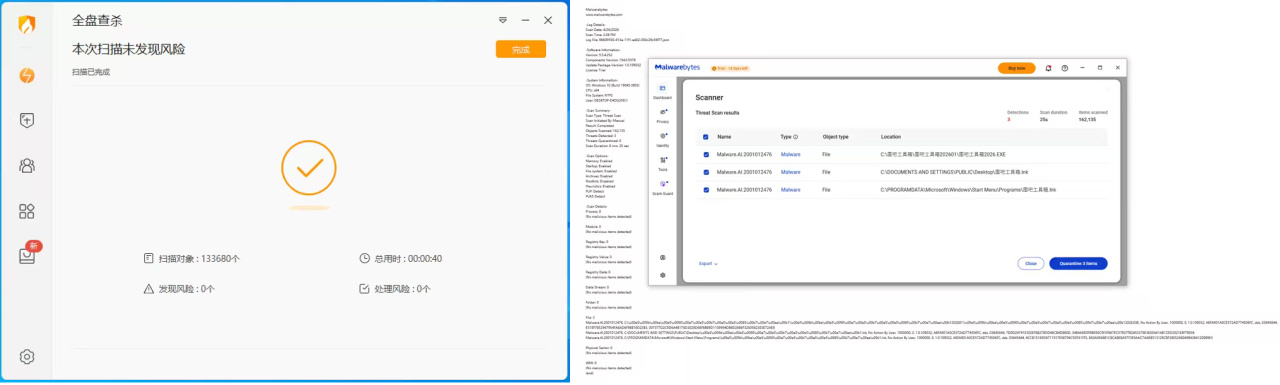

然后我们需要验证了一下这个正版的图吧会不会扫出来木马病毒,验证的办法非常简单,先在一个完全纯净(这个是全新的虚拟机)的虚拟机里分别安装MalwareBytes(真的不是广告)和火绒安全先扫一遍电脑。

两个截图拼在一起了,用虚拟机快照恢复状态

纯净系统当然没有木马病毒啦

官网下载的安装包长这个样子

安装之后再分别使用杀毒软件进行全盘杀毒,这回MalwareBytes扫出来东西了

火绒为啥没有扫出来呢,而且扫描对象少了好多(无恶意)

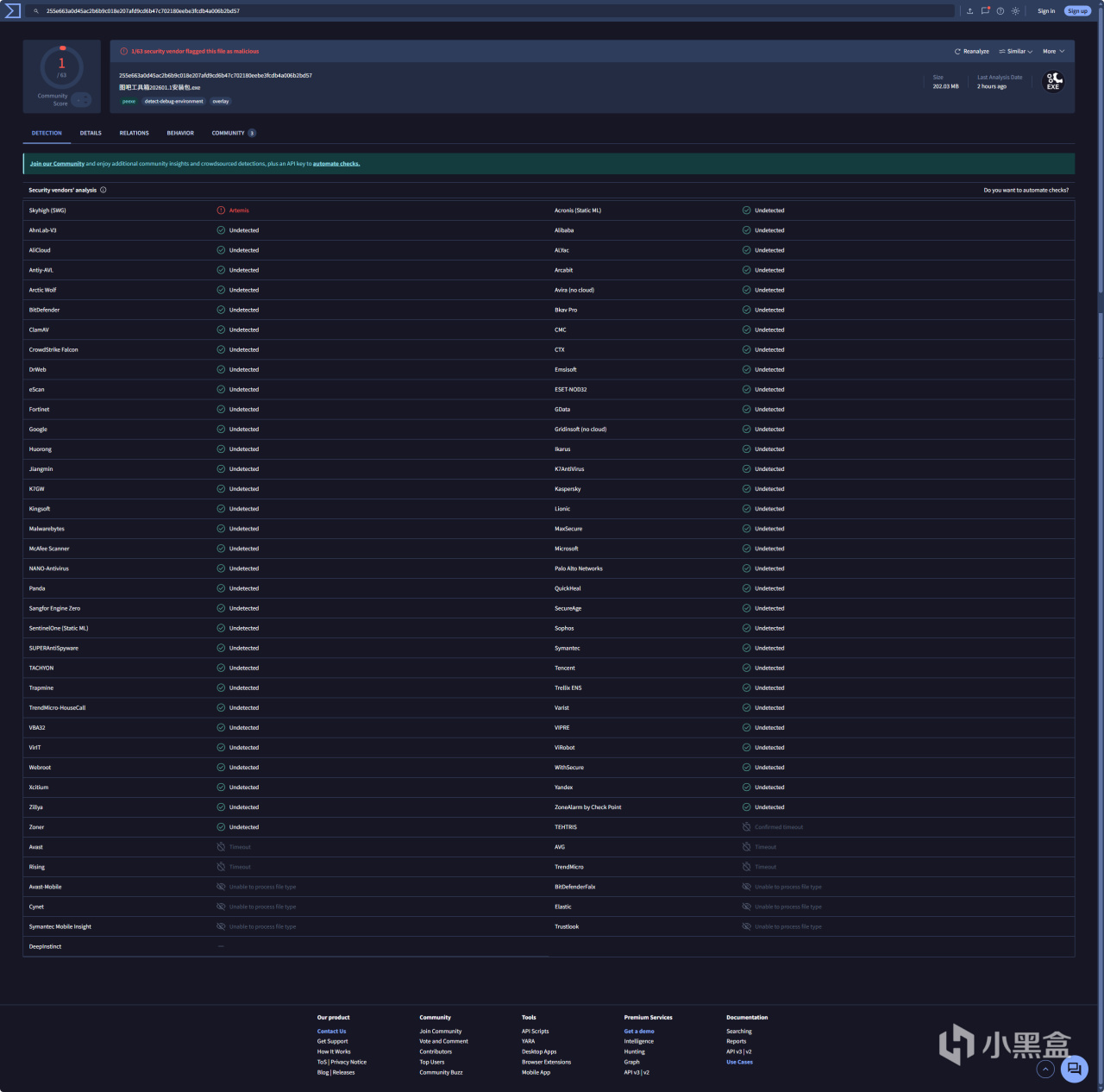

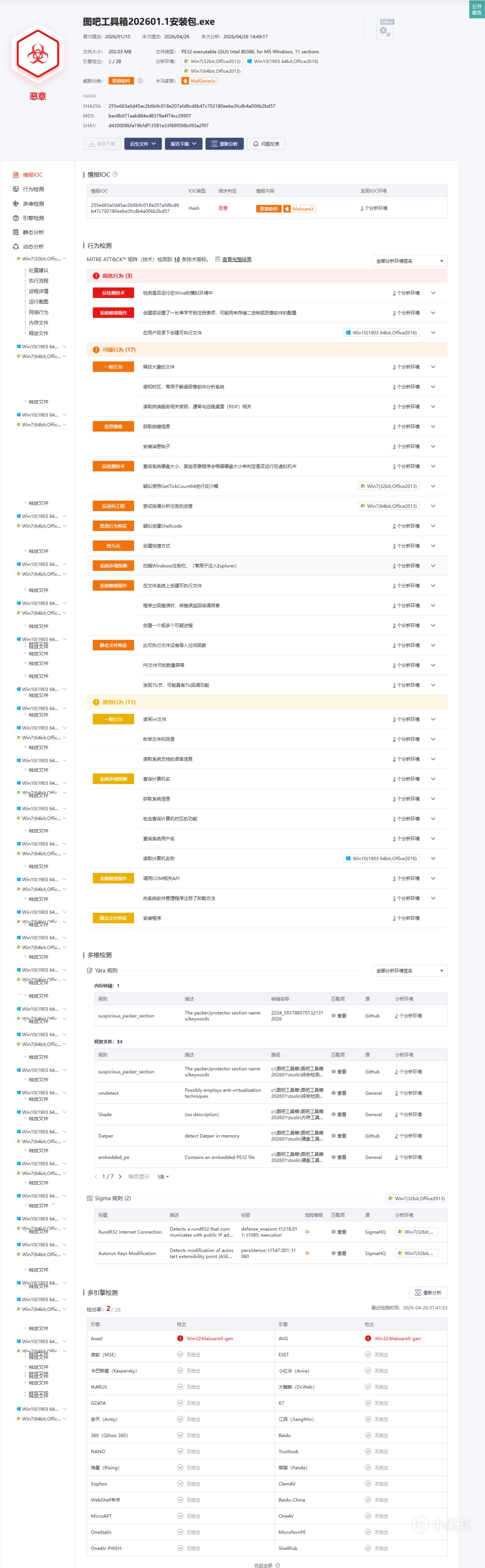

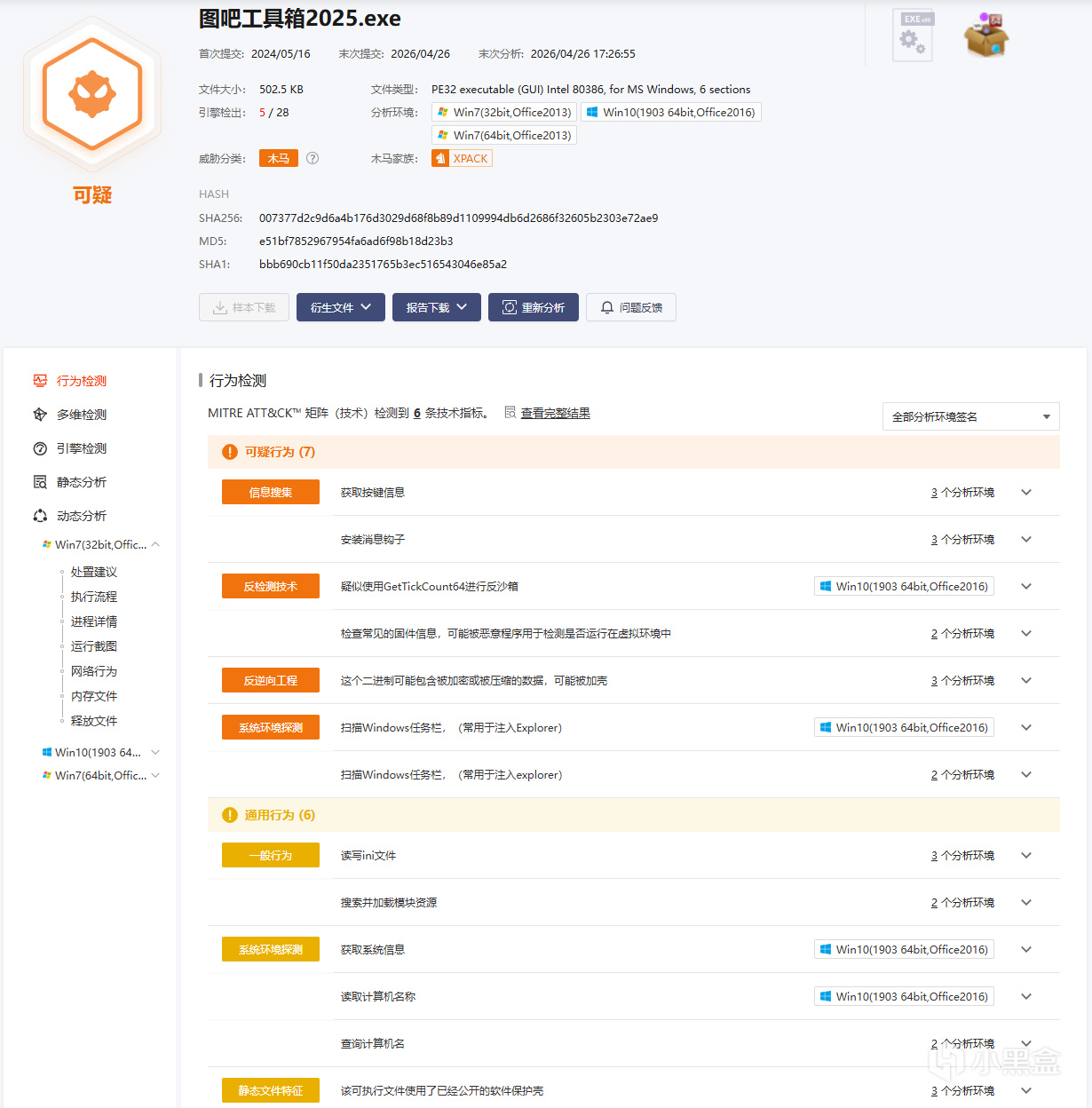

随后作者又在微步云沙箱和VirusTotal扫描了安装包

扫描结果如下(大长图预警!):

VirusTotal

微步云沙箱

好,接下来我们来一个个解释出现的现象:

1.Malware报的三个毒名称均为Malware.AI.2001012476,而这三个文件均指向工具箱主程序,剩下两个.ink文件是快捷方式,其中出现的“AI”代表的不是这个病毒是使用AI技术编写的,而是MalwareBytes的AI引擎认为这是一个病毒,给图吧工具箱“盲杀”了。

但是为什么会给它“盲杀”掉呢?

传统的杀毒软件靠的是“黑名单”(Hash 值比对),而 AI 引擎靠的是“特征权重打分”。AI 模型在扫描这个程序时,提取到了几个致命的特征,导致它的“恶意概率得分”非常高。简单来说就是AI分析了它的行为觉得它是病毒,所以把主程序“盲杀”了。

这里先放一下微步云沙箱的分析结果

沙箱显示的名字虽然不一样,但是是同一个程序

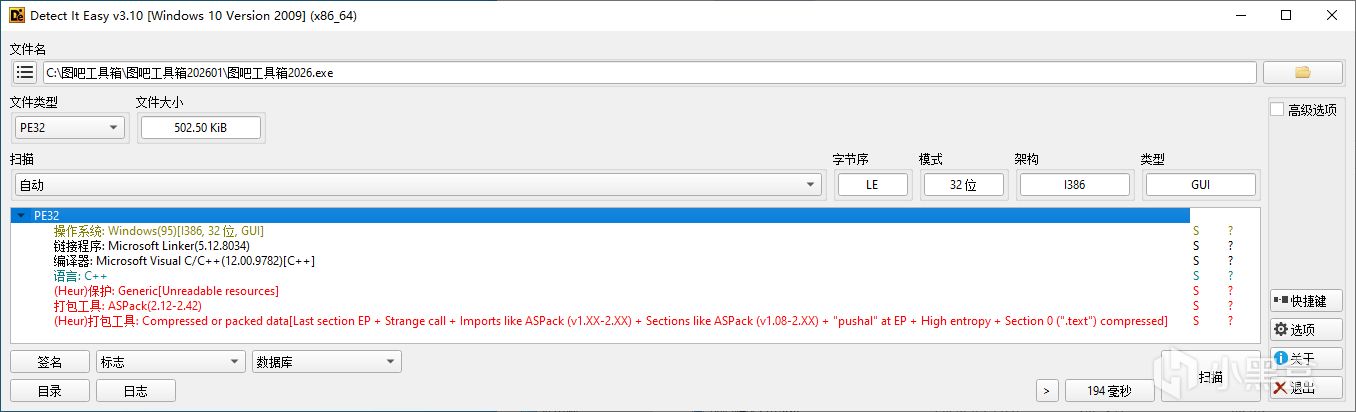

作者只了解了一点逆向分析的皮毛,就使用了DIE软件分析一下主程序是用什么软件编译的。

DIE界面

其中发现了图吧工具箱的打包工具是ASPack

来自Bing Copilot Search

作者原本想要继续尝试脱壳,但是由于能力问题没有继续往下深究了,有兴趣的大佬可以尝试一下。

总结一下:AI杀毒引擎发现它加了“ASPack”这种容易被黑客利用的压缩壳,导致代码变成了无法读取的乱码(高熵值)。在机器冰冷的逻辑里,你带着面具(加壳)、手里拿着撬棍(请求系统底层硬件权限去测跑分),那你就是暴徒。杀毒软件没有误报,它只是忠实执行了防卫机制;官方也没有投毒,只是用了传统的保护手段。

2.在VirusTotal这个杀软集合平台上,63家杀毒引擎,只有1家(Skyhigh)报毒了,

连Malwarebytes在这里都显示Undetected,1/63的报毒率,这属实有点低了。这就相当于63个警察搜查你家,只有1个眼神不好的警察觉得你那个切菜刀像凶器。

这就说明了它不是广泛意义上的木马或病毒,就是原版软件。

那么为什么微步云沙箱中显示的是恶意软件呢?

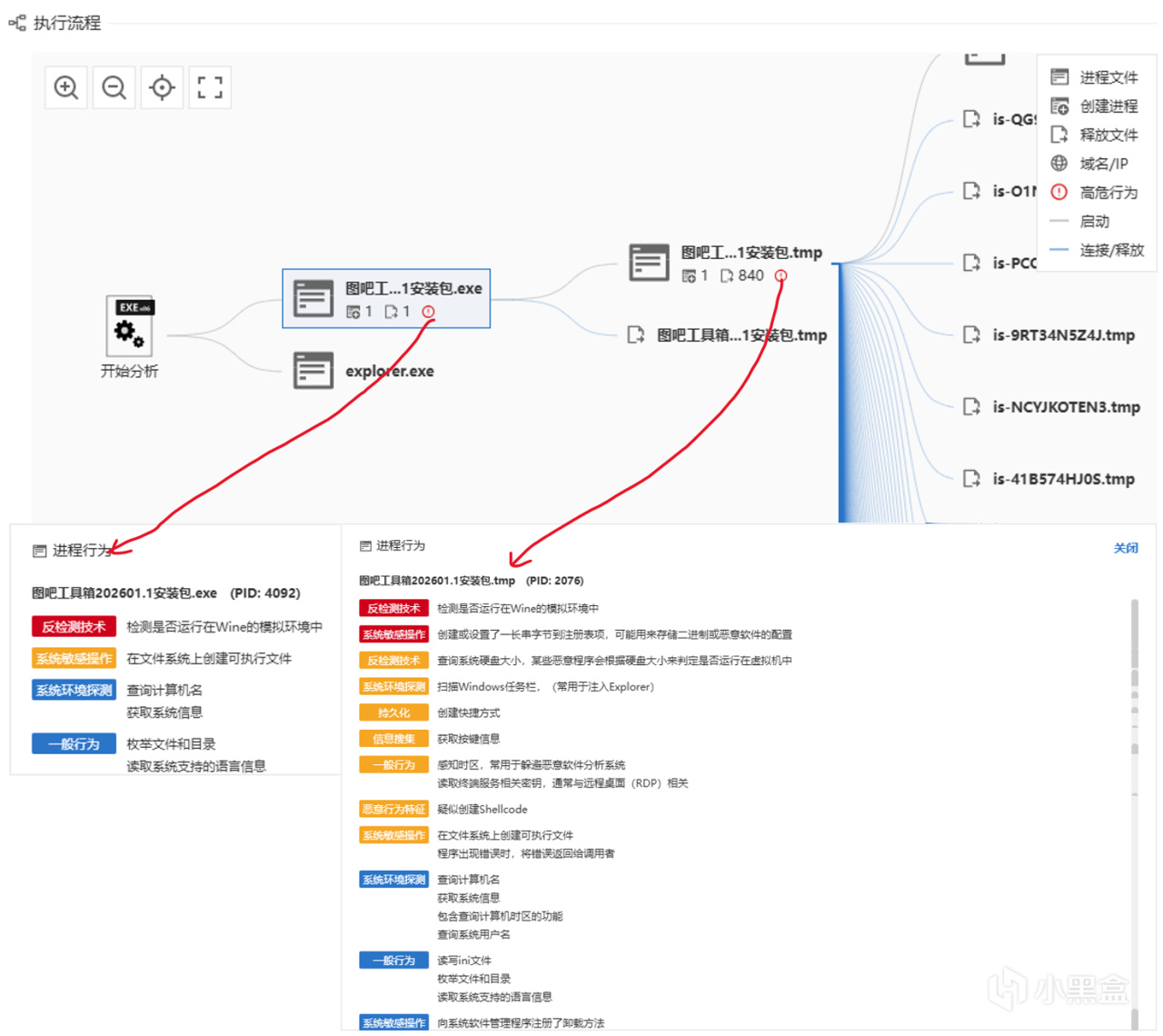

因为微步云沙箱不是看它代码写了什么东西,而是看它实际运行起来是什么样子的,我们可以看沙箱动态检测中的执行流程板块,看看图吧究竟干了些什么事情:

执行流程板块(已剪切)

微步报高危,是因为图吧作为一个硬件检测集合包,必须要释放大量的测试小工具到临时目录,并去读取CPU/硬盘的底层数据。这就完美命中了木马“释放载荷”和“反虚拟机侦察”的特征红线,这也是一种行为特征上的误伤。

这么看其实图吧工具箱没有什么真正明显的可疑行为,至此我们才证实了官网下载的图吧工具箱没有我们所说的木马病毒。

二、疑惑:关于挖矿木马病毒

今天码这些字主要是有两个事情,剩下就是我遇到的我不太能理解的事情,看到这里的盒友可以先去喝口水,回来后让我们娓娓道来。

因为上一期抓挖矿木马积累了一点经验,我最近膨胀了,看到网上都在说‘银狐木马’肆虐,就想去抓一只最毒的银狐来给兄弟们演示一下高级木马是怎么运作的,会不会跟我中的病毒有关联,至于结果嘛......看就完了QWQ

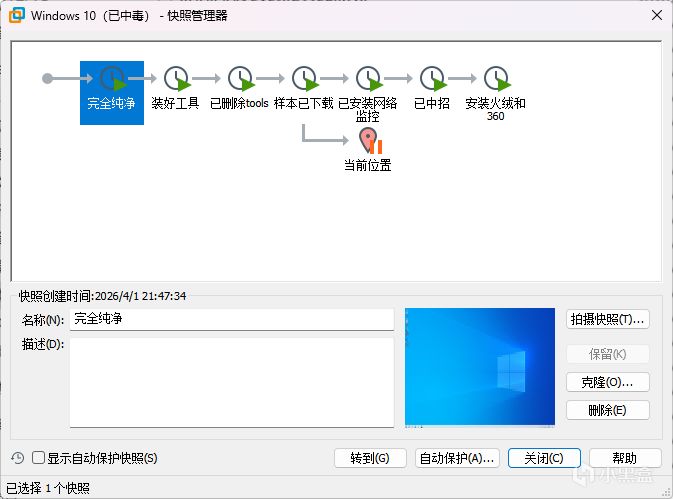

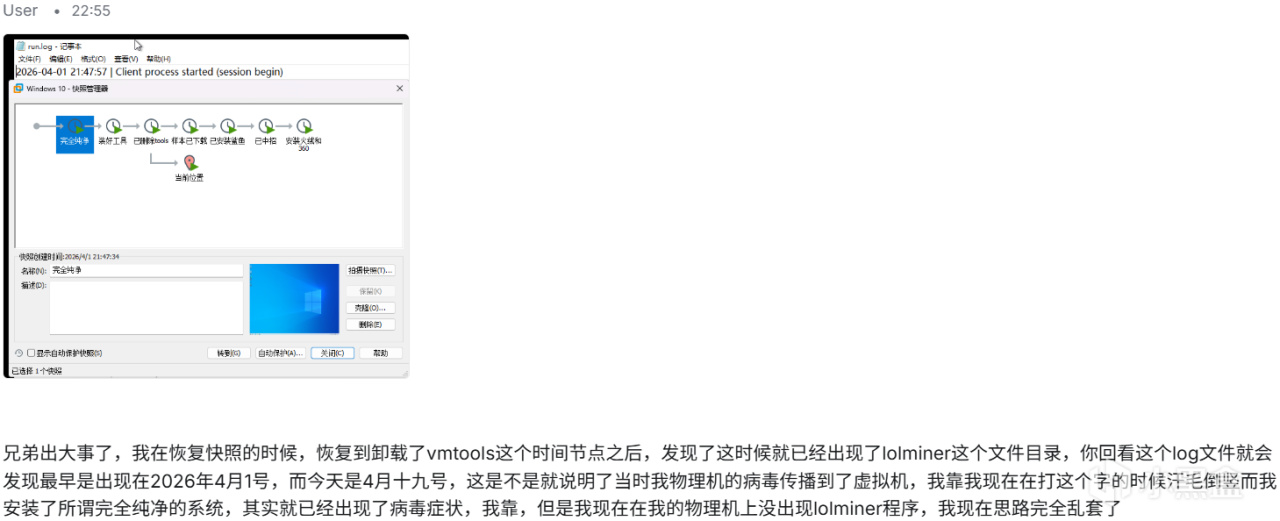

我就想起来我电脑里的虚拟机,由于我的虚拟机原本就是装在D盘的,所以在重装电脑之后就直接把原来的虚拟机迁移过来了,先给盒友们看看我的快照管理器。

待会要考

但是这个虚拟机原来并不是我专门拿来搞病毒测试的,而是用来运行专业课软件和练习计算机二级,中木马病毒之后突然想起来可以在这个环境里搞一搞,就自然而然的在这里测试了。然后我也是通过了一番折腾找到了我想要测试的病毒样本,就开始了我的测试。

这里的测试过程就不赘述了,直接说结果吧。

首先,我的虚拟机如愿的中毒了,其中的中毒特征有一部分跟我原来的症状完全相同,我在虚拟机的相同的目录下发现了挖矿程序。

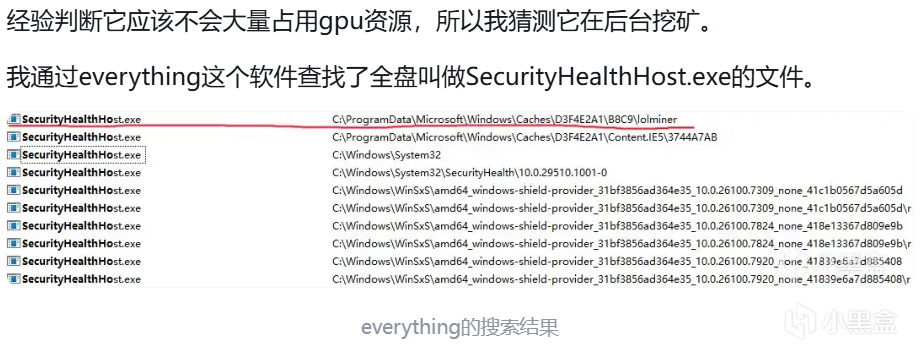

上贴截图,目录为红线部分

然后我又通过ProcessExplorer这款工具发现了意外收获。

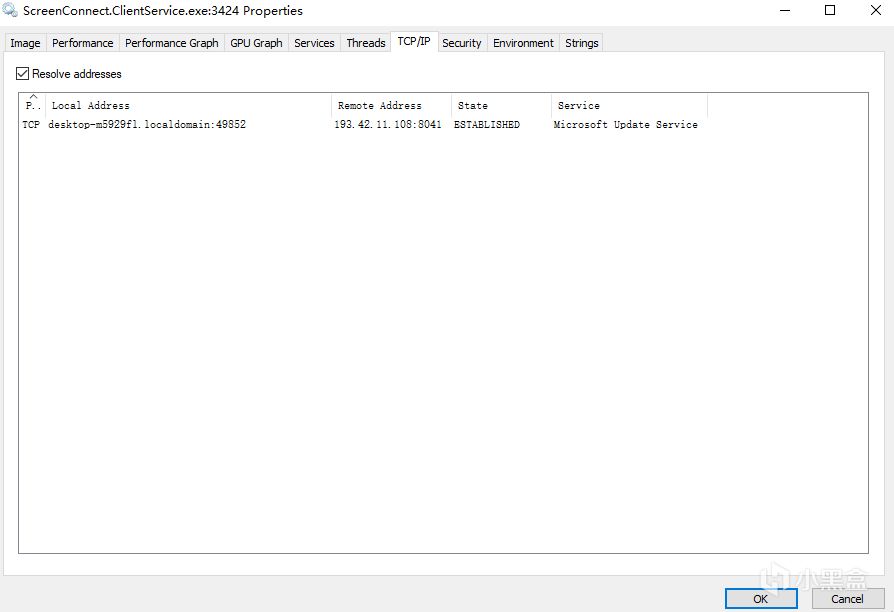

我发现了一个名为ScreenConnect.ClientService.exe这个程序其中的服务连接到了一个奇怪的ip。

可疑的服务

注意看这个叫 ScreenConnect 的东西。它其实是一个有官方签名的正版商业远程软件,黑客极其狡猾地使用了”就地取材“(白加黑)战术,静默给我装了个正版远控,然后把控制端指向了德国的服务器。这样杀毒软件根本不会拦截。

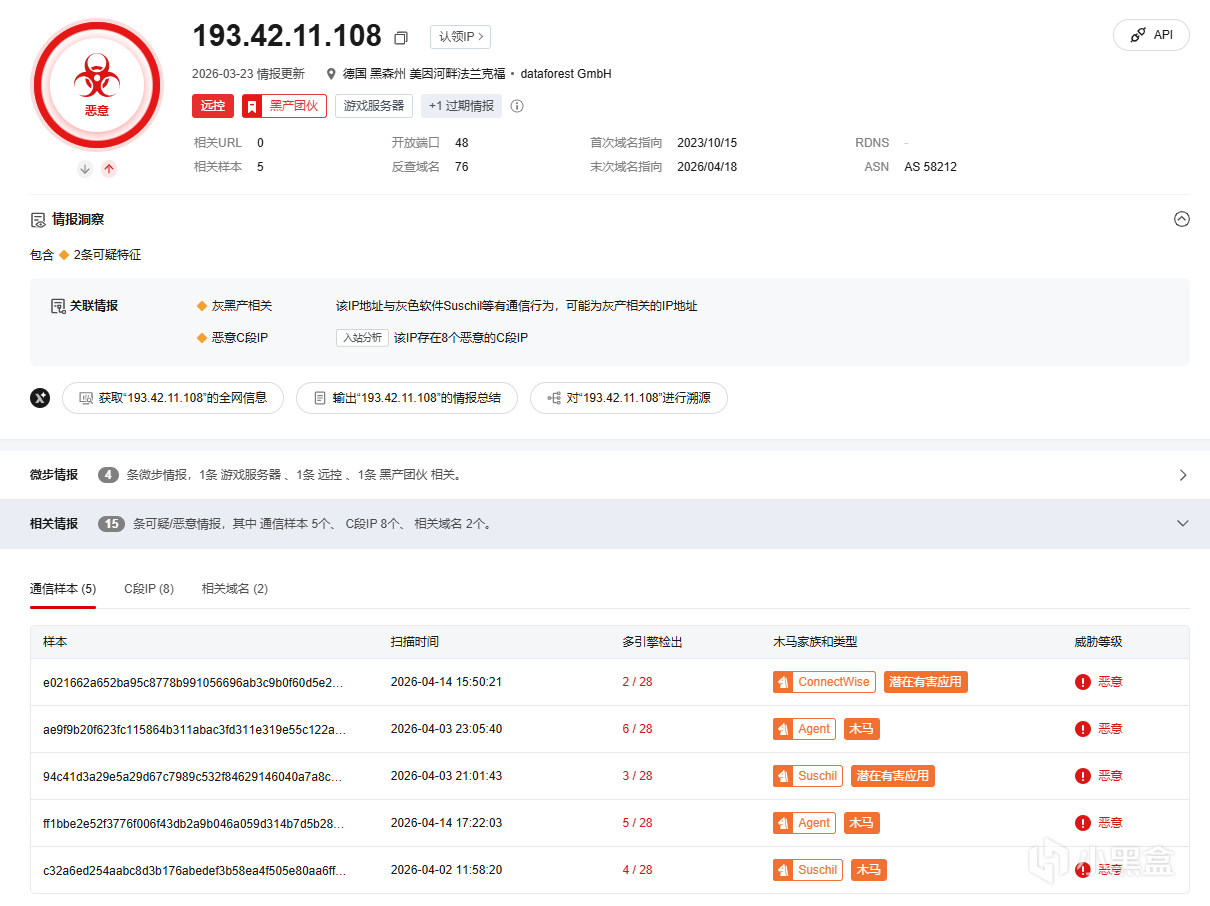

我就在微步在线云情报社区中搜索了这个ip地址的详情

微步在线云情报社区截图内容

看样子应该是连接到了一个在法国的黑产团伙,作案具体手法一下子就明晰了,将远程连接服务伪装成一个屏幕捕捉程序,潜伏在被害者电脑中,使之变成肉鸡,最后利用肉鸡电脑挖矿。

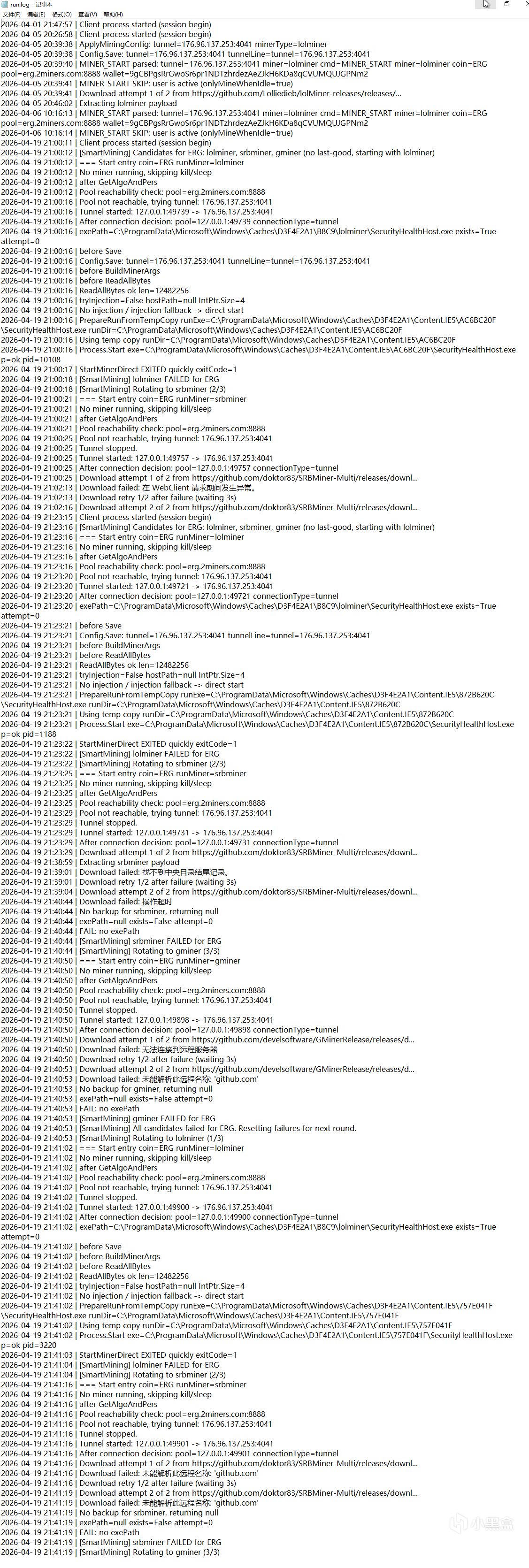

我在木马病毒目录下发现了一个run.log文件(大长图警告!不喜欢看的盒友直接跳过!)

run.log内容

我利用AI工具解释了一下这个日志的内容,我们就能发现他们在电脑里做了些什么了

以下来自Gemini

关键情报 1:黑客到底想挖什么矿?

日志原文: coin=ERG pool=erg.2miners.com:8888 wallet=9gCBPgsRrGwoSr6pr1ND...

翻译: 破案了!这帮人不是在挖比特币,而是在挖 Ergo (ERG),一种极其依赖显卡(GPU)算力的加密货币。他们把矿池连到了知名的 2miners.com,甚至连他们用来收钱的钱包地址(那一长串字母)都暴露了!

关键情报 2:木马的“三板斧”轮换机制(极其顽强)

日志原文: Candidates for ERG: lolminer, srbminer, gminer

翻译: 这不是一个单一的挖矿程序,而是一个“挖矿集成控制台”!黑客为了防止某个矿工程序报错,在代码里写了三个候选方案:lolminer、srbminer 和 gminer(这三个都是币圈极其著名的开源挖矿软件)。

工作流: 它首先尝试启动 lolminer(也就是伪装成 SecurityHealthHost.exe 的那个)。

关键情报 3:木马的“坠机”与挣扎(高光时刻!)

日志原文: StartMinerDirect EXITED quickly exitCode=1 -> [SmartMining] lolminer FAILED for ERG

翻译: 这段太精彩了!lolminer 启动后立刻崩溃了(exitCode=1)。为什么?因为你在一台没有独立显卡的虚拟机里运行了它! 它找不到强大的 GPU,直接报错罢工了。

木马的挣扎:

Rotating to srbminer (2/3):lolminer 失败了,它马上切换备用方案 srbminer。

Download attempt 1 of 2 from https://github.com/doktor83/SRBMiner-Multi/releases/...:核心实锤! 因为它本地没有 srbminer,它居然直接去 GitHub 现场下载外挂矿工!

WebClient 请求期间发生异常 / 未能解析此远程名称 'github.com':木马彻底绝望! 因为你在之前的操作中可能断网了,或者 GitHub 抽风了,它连备用的矿工程序都下不下来。

最后,三个方案全部失败,它无奈地在日志里写下:All candidates failed for ERG. Resetting failures for next round.(准备下一轮重试)。

感谢Gemini的解释,这样就可以看出来他们在我的电脑里做了些什么了。

这下就都明白了,原来就是银狐木马捣的鬼!

得到了这个结论的我欣喜若狂!仿佛见到了胜利的曙光!现在就想将这硕果与各位同享!

但是这事实真的如此吗?

我发现了一件细思恐极的事情,还记得我给各位看的虚拟机快照管理器吧,里面有一个“完全纯净”快照,在这个快照里,就已经出现了挖矿木马,早就连接到黑产团伙的ip地址。。。

当时作者跟Gemini的对话,属实给我吓到了。。。

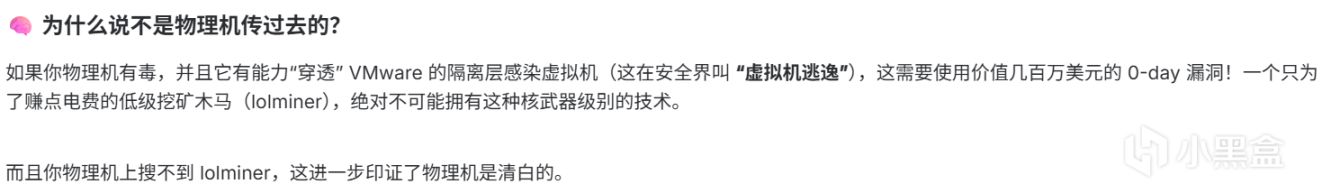

我冷静分析,大胆假设,合理推断,并仔细地排查了自己重装系统后的电脑有没有中木马病毒,谢天谢地,并没有,于是我又想到有没有可能当时我的电脑中病毒的时候就已经将病毒“传染”给了虚拟机,但是Gemini给我的答案是否定的

Gemini的回答

那么有没有可能是我安装了Windows系统不纯净呢,答案也是否定的,我敢打包票我是用微软官方的Windows10安装媒体下载的ISO文件。

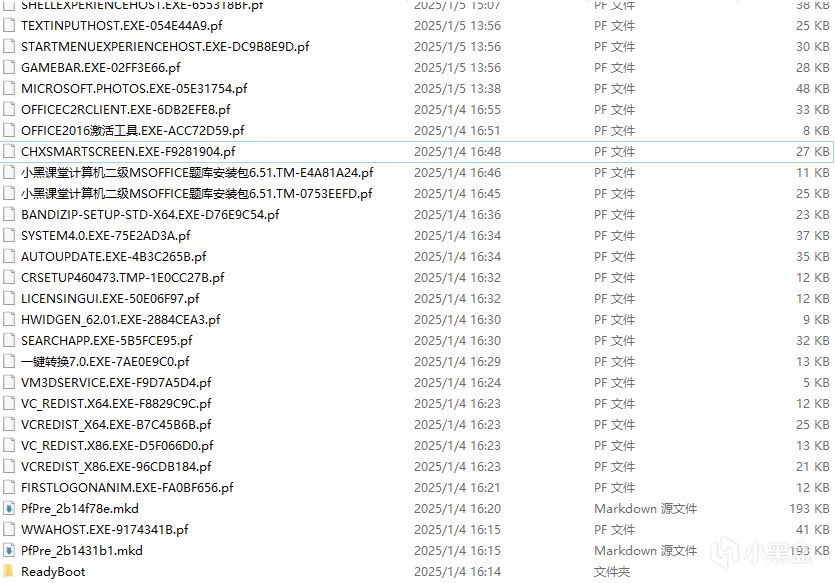

这下我的所有线索全部断裂,我并不能证明我的电脑中病毒的原因是银狐木马所导致的,那么只剩下一种可能了,就是当时的物理机和虚拟机同时安装了同一款病毒软件,但是我很难过,就是笨蛋帖主已经忘了在“完全纯净”快照之前我用这个虚拟机安装了什么软件,Gemini教了帖主一个方法:

Windows 系统有一个特性:为了让软件下次启动更快,它会把你运行过的每一个程序记录下来,放在 Prefetch 文件夹里。

按下 Win + R,输入 prefetch,回车(需要管理员权限)。

进入这个文件夹后,按 “修改日期” 倒序排列。

找到和你刚才确定的“零时刻”最接近的文件(这些文件的后缀都是 .pf)。

如果你看到奇怪名字的安装包 .pf 文件,这就说明你在毒发前的一瞬间,刚刚双击运行了这个程序!

这是最早期的文件

我怀疑就是在这一堆运行的文件里出现的病毒,但是由于时间有点久远了,应该不能再找到原来的程序了(这么一看有点恐怖啊,如果真是一年前安装的病毒软件,是不是说明帖主的电脑给别人挖了一年矿了)

三、补充、网友投稿

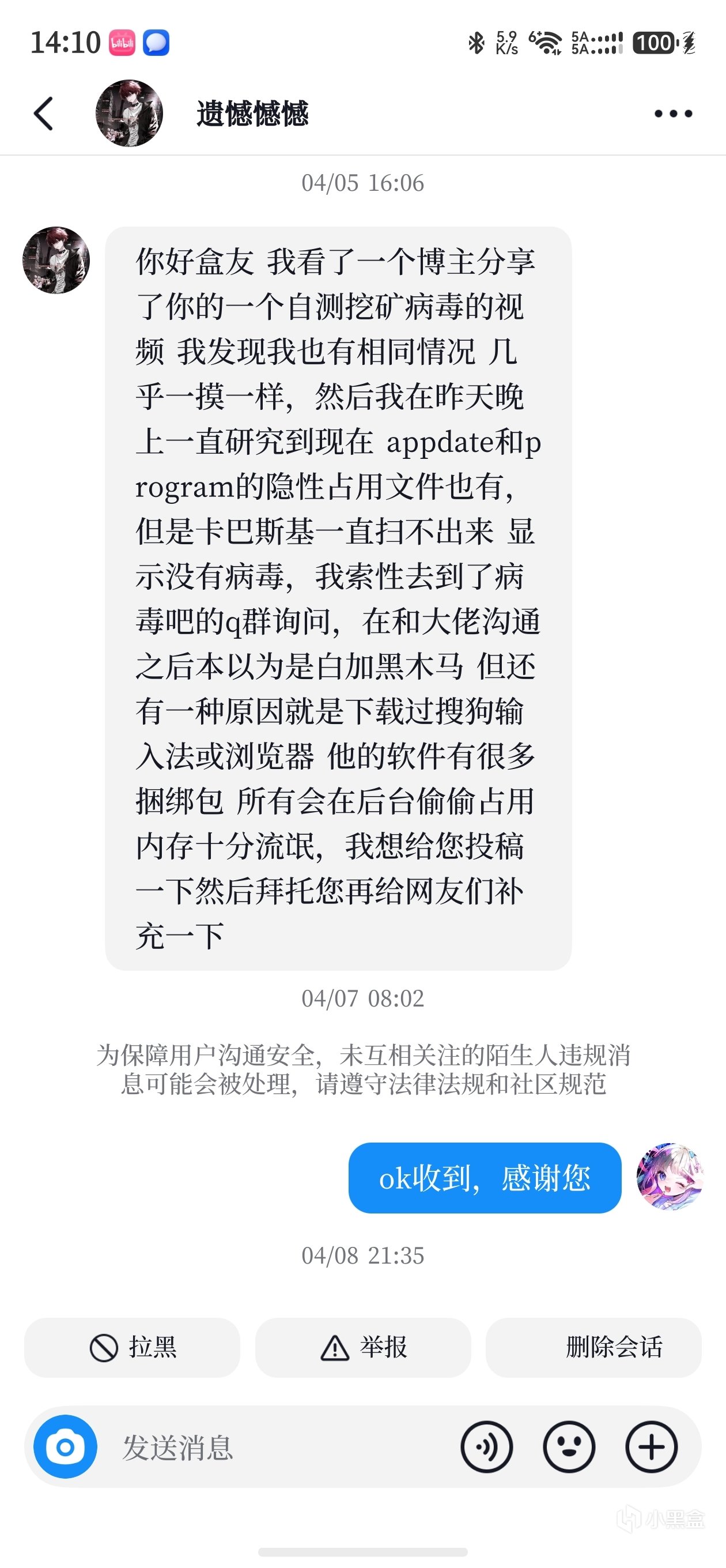

在我之前写完这篇复盘日记后,收到了一位在抖音看到转载帖子的兄弟的私信投稿,非常有参考价值。截图如下:

感谢抖音用户“遗憾憾憾”提供的补充

这位盒友说得对,有时候你发现 AppData 和 ProgramData 里有隐性的异常占用,用卡巴斯基、火绒这种顶级杀软死活扫不出病毒。为什么?

因为这可能根本不是黑客干的,而是某些国内知名的“正规软件”(比如他提到的某些输入法、浏览器、流氓全家桶)在后台偷偷作妖!

这些软件带有合法的企业签名,杀软没法把它们当病毒杀掉,但它们在后台疯狂拉起服务、搜集数据、占用内存的“流氓行为”,比木马还恶心。

杀毒软件不是万能的。 如果你排除了木马的嫌疑,电脑依然风扇狂转、占用异常,不妨去看看最近是不是装了什么“流氓全家桶”,或者下载安装包时没注意取消勾选那些捆绑软件。

结语

这场因为风扇狂转引发的连环案彻底告破。从官方工具被误杀,到隐秘的远控上线,再到挖矿日志的曝光和 Prefetch 取证。希望这篇比悬疑小说还长的实录,能让大家对现在的网络安全有多复杂有个直观的认识。以后下软件,一定要认准真官网!

至此就是我所有想补充的内容了,篇幅稍微有点长,非常感谢能看到这里的盒友!在这里也再次向上篇被AI润色文章所影响的盒友、被吓得胆战心惊的安装了图吧工具箱的盒友、以及图吧工具箱致以最诚挚的歉意。这篇文章有九成都是我手敲的,因为对自己的表达不自信,不知道各位盒友观感怎么样,有什么意见各位敬请在评论区里提

更多游戏资讯请关注:电玩帮游戏资讯专区

电玩帮图文攻略 www.vgover.com