快科技8月9日消息,今日, 騰訊雲DNSPod公衆號發文,稱近期監測到大量家用路由器的DNS解析配置被篡改,從而影響到了正常的網站和APP訪問。

據介紹,該情況於2024年5月開始出現,8月5日集中爆發達到峯值。

截止8月7日,經過測試確認,導致本次故障大規模爆發的域名在異常DNS服務器上已經恢復。

但受TTL及客戶端本地緩存的影響,客戶端的恢復時間會有一定的滯後性。

據瞭解,正常情況下,用戶訪問網站或APP時,會向DNS服務器發送請求,解析網站域名對應的IP地址。

DNS服務器會返回正確的IP地址,用戶的設備與目標服務器建立連接並訪問網站。

但在DNS劫持攻擊中,惡意DNS服務器會返回錯誤的IP地址,導致用戶訪問到錯誤的網站或者無法訪問目標網站。

騰訊還給出瞭如何自查路由器DNS被修改的方法。

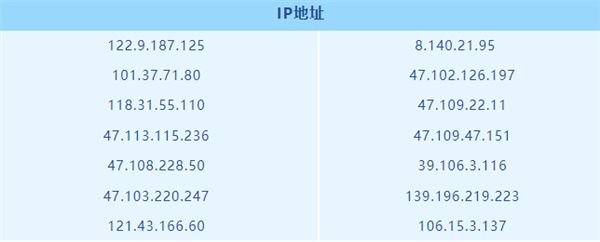

首先檢查路由器的主DNS配置是否被修改爲了類似以下IP(包括但不限於以下IP),如果被修改爲了以下 IP,並且輔DNS被改爲1.1.1.1,基本可以確定家用路由器DNS被劫持篡改。

如果路由器上配置的DNS服務器IP不在上方列表中,用戶可通過以下典型特徵來確認其DNS劫持行爲。

1、域名解析記錄TTL被修改爲86400秒,即域名解析記錄都會被緩存1天。

可以在一臺能訪問公網的終端(如Mac電腦或者Linux雲服務器)中執行命令檢查:dig @122.9.187.125 dnspod.cn

其中122.9.187.125爲示例IP地址,用戶可將其替換爲家用路由器DNS服務器的IP地址。

2、間歇性存在大量域名無法正常解析的問題,返回NXDOMAIN+錯誤的SOA記錄,而不是返回正常的A記錄或者CNAME記錄。

可執行命令檢查:dig @122.9.187.125 test.ip.dnspod.net

其中122.9.187.125爲示例IP地址,用戶可將其替換爲的家用路由器DNS服務器的IP地址。

3、DNS版本爲unbound 1.16.2。

可執行命令檢查:dig @122.9.187.125 version.bind chaos txt

其中122.9.187.125爲示例IP地址,用戶可將其替換爲家用路由器DNS服務器的IP地址。

若確認遇到上述情況,建議升級家用路由器固件,並修改DNS服務器爲運營商遞歸DNS或119.29.29.29等知名公共DNS,以確保能夠正常解析。

來源:快科技

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com