不知道在看咱們公衆號的差友,當年逃課上網,用 IE 瀏覽器逛學習網站的時候,有沒有被彈過 “數字安全證書” 彈窗。

或者有誰還記得,微信和 QQ 最開始都支持過網頁版登錄,但因爲 HTTP 協議安全性的原因,後來陸續都停止維護了。

這兩個看似八杆子打不着的事情,其實都跟託尼今天要聊的主角 —— SSL 證書有關係。

事情的起因是這樣的,前段時間託尼看到了外網的一篇帖子,直接給我整不淡定了。

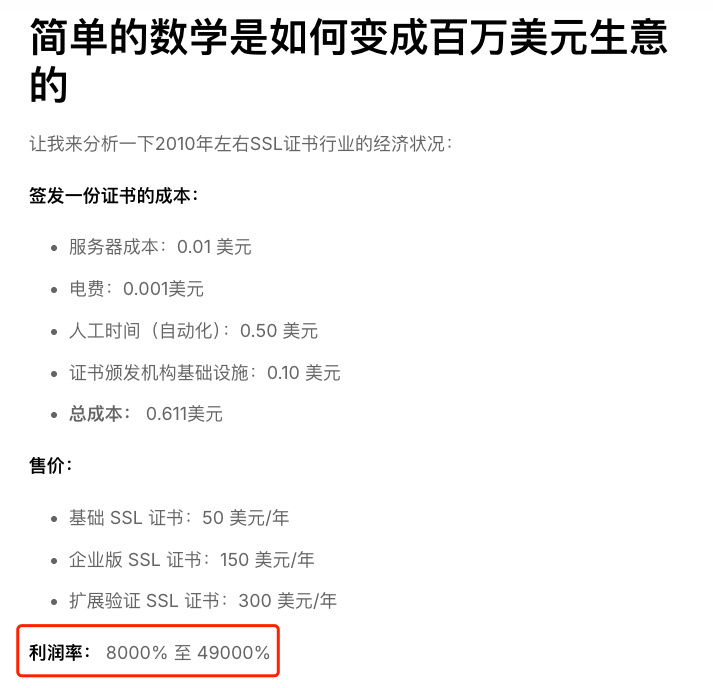

裏面是這樣說的,高價 SSL 證書是一場徹頭徹尾的互聯網騙局, 同時也是一個利潤率 49000% 的暴利行業。。。

這裏要給不怎麼了解網絡知識的小夥伴解釋一下,這裏面提到的 SSL 證書,早就已經成了當代上網衝浪的標配了。

它相當於網站的身份證,作用是告訴用戶,你所瀏覽的網站,就是你那個你想瀏覽的網站,它沒有被人在中間動過手腳,是安全的。

其實我們每天都在跟 SSL 證書打交道,不信的話 ——

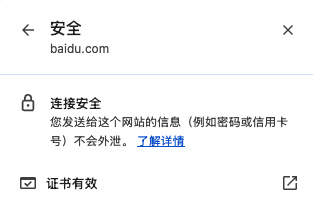

你現在就可以打開電腦上的瀏覽器,打開百度。發現地址欄旁邊的小鎖圖標了嗎?它其實就表示 “連接安全”。

繼續點擊 “證書有效” 按鈕,你就會看到百度正在使用的 SSL 安全證書。

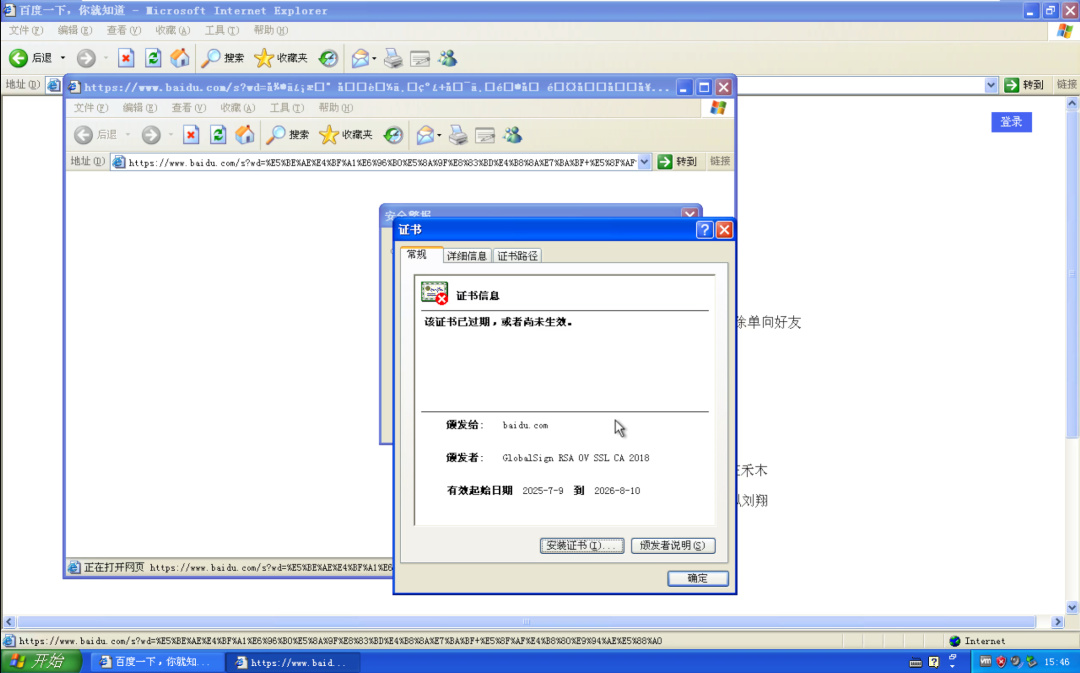

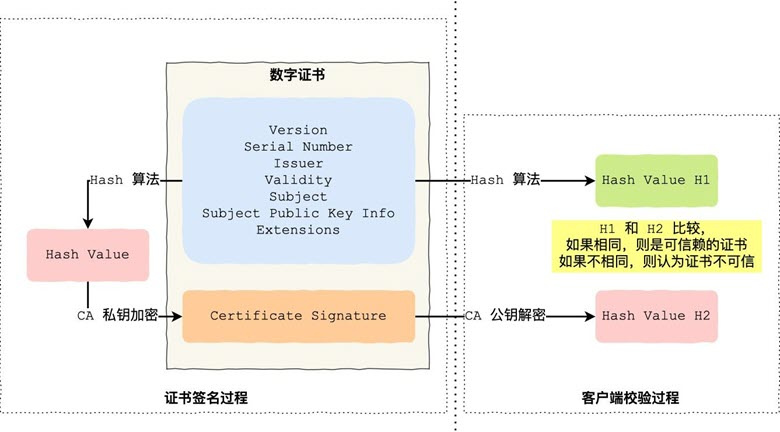

當瀏覽器訪問網站時,會先檢查網站的數字安全證書,是不是由權威證書頒發機構(CA)頒發、證書中的域名是否與當前訪問的域名一致、證書是否過期或被吊銷。。。

但凡其中有一項對不上,瀏覽器就會斷開和目標網站的連接,並警告“您與此網站建立的連接不安全”。

文章開頭提到的證書彈窗,其實就是因爲當年有些老網吧用的 WinXP、Win7 系統,他們內置的 IE 瀏覽器上歲數了,識別不了那些用了新型加密算法的互聯網數字證書,所以瀏覽器纔會提示你,你的上網行爲存在風險。

這不是當年的網頁彈窗哈,是由 B站博主 @ Isword先生 嘗試復現的

那這麼一個看似正義的東西,是怎麼變成一樁暴利買賣的呢?

這就要從 HTTP 協議說起了,託尼這裏儘量長話短說 ——

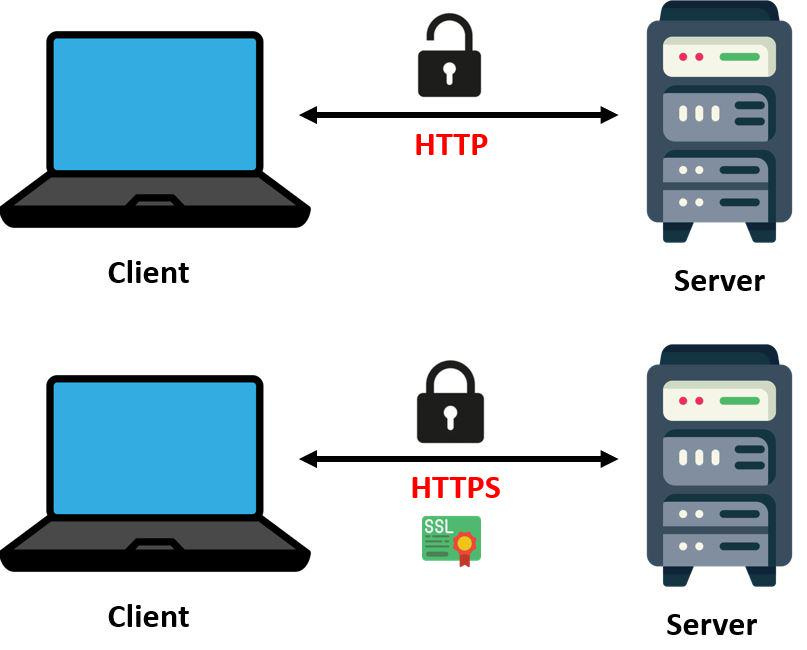

HTTP 這玩意最開始被髮明的時候,功能其實很簡單,就是負責在客戶端和服務器之間傳輸數據。

而且它還是個 “防君子不防小人” 的協議:因爲早期沒有太多數據加密需求,所以由 HTTP 協議傳輸的數據包都是明文的。

這就意味着,有心人可以輕鬆劫持你發送和接收的所有信息,這裏面自然也包括你的登錄密碼和你瀏覽的網頁內容。

微信和 QQ 放棄網頁版,也有一部分是因爲 HTTP 協議的這個特性。

直到 1994 年,Netscape —— 沒錯,就是計算機歷史書裏出現的網景瀏覽器的那家網景(Netscape),他們公司發明了 SSL 安全套接層技術,通過公鑰加密、私鑰解密,傳遞 “密碼本”,讓瀏覽器跟服務器之間能夠 “加密通話”、屏蔽第三方。

正是因爲有了 SSL 技術的保障,大家上網衝浪纔會更安全。而證明某條 SSL 連接可信的證據,就是這段連接所使用的 SSL 證書。

此時,瀏覽器裏面網址的前綴也會從 HTTP 變成 HTTPS。

也就是說,HTTPS = HTTP + SSL/TLS。經過 SSL/TLS 技術加密的 HTTP 連接,就是安全的。

就像消費者和商家之間,需要有個支付寶,來充當獨立可信的第三方,保證交易安全。實際上,用戶和瀏覽器之間,也有一個有公信力的角色,來證明 “這個 SSL 證書是某個機構簽發的,那麼它就是可信的”。

這個被廣泛信任的中間角色,就是 CA 機構。

只有同時被操作系統和瀏覽器兩方都信任的 CA 機構,才能簽發出有效的、不會被彈窗的 SSL 證書。

換句話說,成爲 CA 機構是有一定門檻的,而這份門檻,最終導致了幾大證書籤發機構事實上的壟斷,暴利就是這麼來的 ——

隨手打開一個賣 SSL 證書的網站,你會發現,簽發機構給證書的命名五花八門,比現在手機圈的 “Turbo Pro+、競速版” 還要亂。。。

我幫大家簡單理了一下,其實這些證書大致可以分爲三類:域名驗證(DV)證書、組織驗證(OV)證書和擴展驗證(EV)證書,咱們就先簡單理解成標準版、Pro 版 和 Pro Max 版吧,那價格嘛,當然也是跟着水漲船高。。。

按照這些 SSL 證書網站的說法,DV 證書只驗證某個網站的域名是否屬於申請人。

而更高等級的 OV 和 EV 證書,需要更嚴格的人工審覈,比如用營業執照和法人證件申請,甚至有些簽發機構還會 “線下真實” 用戶,實地考察,驗證週期也會更長。

不光這樣,簽發好的高級證書,還會在用戶瀏覽器的網址欄裏面,額外顯示公司的名稱,降低用戶 “被釣魚” 的風險;作爲對比,入門級別的證書就只能顯示一個小鎖,不會顯示公司名稱。

明顯是瞅準了大家對於安全這個事兒的加碼心理。想要更安全,就得多掏錢,買更高級的證書。

但事實真的是這樣嗎?

首先,仔細看這些所謂的安全等級不同的證書,用到的加密算法和密鑰長度等,是一模一樣的。也就是在技術層面上,不同等級的 SSL 證書,加密強度完全相同。。。

那這樣一來,OV/EV 證書的高價,就體現在配套服務上了,比如很多 CA 機構所宣傳的 “更嚴格的人工審覈” 。。。

但託尼身邊還真有同事實際買過 SSL 證書,對此我只能說,OV/EV 證書的簽發,不會和核查真實企業身份之類的要素綁定,那只是某些機構額外做出的要求。

甚至這位同事還遇到過一種情況,在他沒給某個機構營業執照、公司名稱也打錯的情況下,對方依舊打包票說能籤。。。

這種離譜的經歷,讓我聯想到,以前 CA 機構整過的、同樣性質的爛活 ——

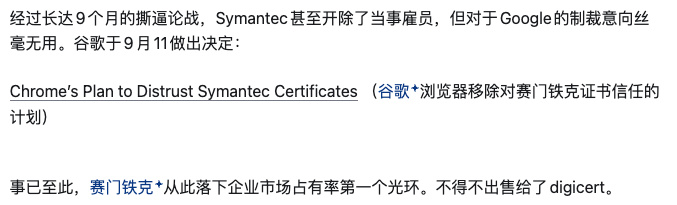

2017 年,Google 發現,當時行業最大的 SSL 證書提供商賽門鐵克(Symantec),在未嚴格驗證域名所有權的情況下,錯誤簽發了超過 3 萬張 SSL 證書。

賽門鐵克作爲一個當時來說,可信度最高的 CA,已經是躺着賺錢了,卻依舊存在濫發證書的情況。。。這次的事故,最終導致 2018 年穀歌徹底刪除所有賽門鐵克的根證書,後者也被迫把旗下的 CA 業務出售給了 DigiCert。

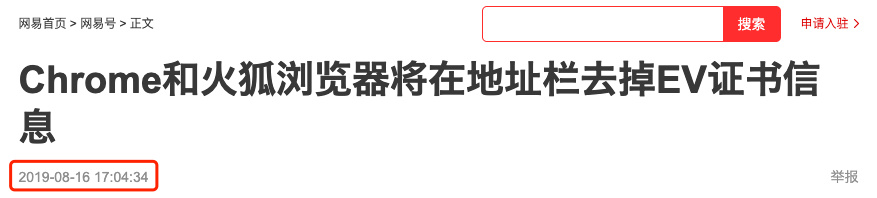

在之後的 2019 年,Chrome 和 Firefox 瀏覽器乾脆就把 “在地址欄顯示 EV 證書” 的特性給移除了。

谷歌的說法是,經過調查發現,擴展信息已經無法再按預期保護用戶。原因咱們前面也說了,即使是詐騙公司,只要有公司實體,也可以想辦法獲得一個寫着公司信息的地址欄。。。

再加上,現在大家幾乎都是直接用 APP 了,而 APP 沒有網址欄,所以高價 SSL 證書的特別標識就沒啥太大用處。從這個角度來說,無論是便宜的 DV 證書,還是高價的 OV、EV 證書,它們的安全性都是一樣的。

所以不管怎麼看,都是用戶一邊在掏冤枉錢,一邊忍受 CA 機構們的騷操作。這就有了文章開頭,託尼看到的那篇瘋狂控訴高價 SSL 證書的帖子。

但其實在更早之前,就有另一撥人站出來解決這個問題了 ——

2014 年,互聯網安全研究小組(ISRG)成立了一個名爲 Let's Encrypt 的公益項目。他們有個很牛叉的目標,那就是讓 SSL 證書免費且自動化。

當然他們不只是嘴上說說,組織的真實戰績可查 ——

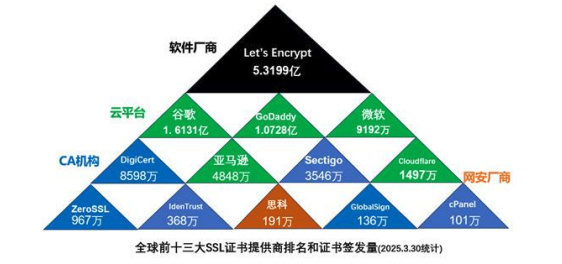

從 2015 年發佈免費 SSL 證書以來,十年過去了,這個組織累計頒發的 SSL 證書數量超過 5 億張。而且根據 W3Techs 統計的數據,如今 Let 's Encrypt 的市場佔有率更是超過 60%。

免費證書開始成爲市場主流,Let 's Encrypt 們喫掉的自然是付費 SSL 證書的份額,所以你會發現付費 SSL 證書行業,正在逐步變得規範 ——

比如說,面對競爭,一些主流的 CA 機構開始降價,甚至提供免費的 DV 證書;也有一些傳統的 CA 機構,也開始向 Let's Encrypt 取經,開始了證書的自動簽發、自動續期,屬於是打不過就加入了。

那是不是隨着 Let 's Encrypt 市場份額的進一步擴大,免費證書就能完全取代付費 SSL 證書呢?

也不見得。

因爲 SSL 簽發行業的攤子正在越變越大 ——

一方面,瀏覽器行業默認推廣 HTTPS 協議,導致幾乎所有的網站所有者,都必須部署 SSL 證書。

另一方面,越來越多的 IoT 聯網設備,催生了龐大的公網加密通信需求和 SSL 證書需求,這也成了 CA 機構一個新的收入增長點。

更重要的一點是,像政府、金融、醫療行業,以及一些大企業的門戶網站,存在一些合規審查,會強制要求這類網站安裝 OV 或者 EV 這樣的付費 SSL 證書。

所以,現在的實際情況,其實是這樣:SSL 簽發機構依舊能賺錢,只不過因爲 Let 's Encrypt 這樣的公益組織存在,曾經的暴利一去不復返。大家都開始老實本分賺錢,是好事兒。

撰文:Levi

編輯:米羅 & 面線

美編:煥妍

圖片、資料來源:

csdn——一個瀏覽器插件,繞過限制,登錄微信網頁版!

webhostmost——SSL Certificates in 2025: The Most Profitable Internet Scam Ever

aliyun.com

biaodianfu.com

cnblogs.com

零信技術公衆號

部分圖片源自網絡

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com

![[4.20]全部¥60以下,最低1折,周間性價比之選,還有喜加一!](https://imgheybox1.max-c.com/web/bbs/2026/04/20/4cad42efee463bc6434ee79d30c2aae4.png?imageMogr2/auto-orient/ignore-error/1/format/jpg/thumbnail/398x679%3E)