簡介

Nmap(Network Mapper)是一款開源的網絡掃描和安全審計工具,廣泛用於網絡發現、端口掃描、服務識別、漏洞檢測 等任務。它支持多種掃描技術,能夠跨平臺運行(Windows、Linux、macOS等),是網絡安全工程師、滲透測試人員和系統管理員的必備工具。

核心功能

主機發現(Host Discovery)

檢測網絡中的活躍主機(如使用-sn選項進行Ping掃描)。

支持ARP、ICMP、TCP/UDP探測等方式。

端口掃描(Port Scanning)

識別目標主機開放的端口及服務(如TCP SYN掃描、全連接掃描、UDP掃描等)。

常用選項:-sS(SYN隱蔽掃描)、-sT(TCP連接掃描)、-sU(UDP掃描)。

服務/版本檢測(Service Detection)

確定端口上運行的服務及其版本(-sV選項)。

例如:識別Web服務器(Apache/Nginx)、數據庫(MySQL/Redis)等。

操作系統檢測(OS Fingerprinting)

通過特徵分析猜測目標主機的操作系統(-O選項)。

腳本掃描(NSE腳本)

使用Nmap腳本引擎(NSE)執行自動化任務(如漏洞檢測、暴力破解、信息收集等)。

示例:--script=http-title(獲取網站標題)、--script=vuln(漏洞掃描)。

輸出結果

支持多種格式:文本(-oN)、XML(-oX)、Grepable格式(-oG)等。

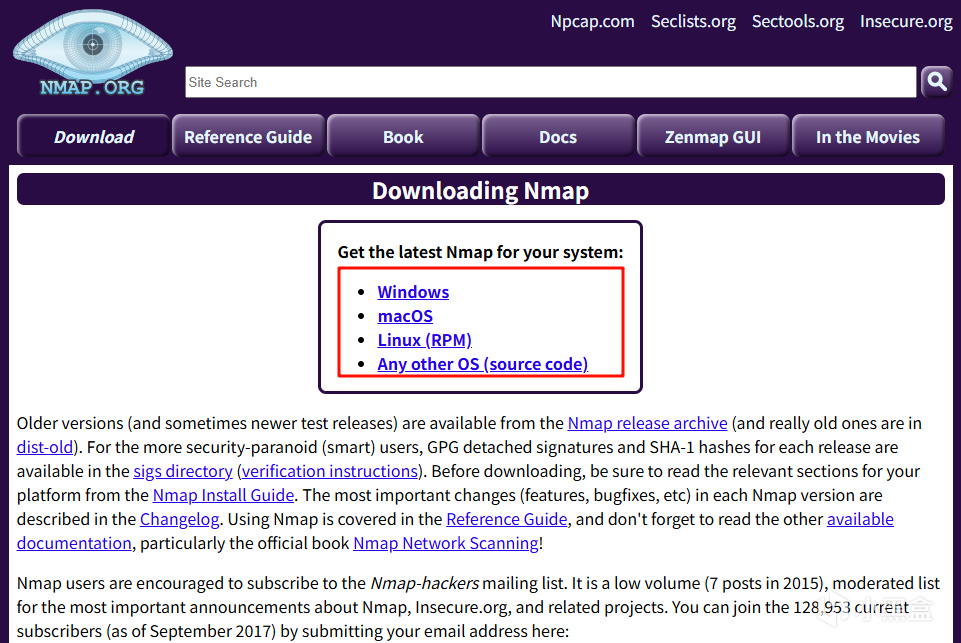

NMAP工具安裝

官網下載地址:https://nmap.org/download.html

根據自己需要選擇對應版本安裝即可。

測試目標主機的指定TCP端口

1. 基本語法

nmap -p <端口號或範圍> <目標IP或域名>

<端口號或範圍>:可以是單個端口(如 80)、多個端口(逗號分隔 ,如 80,443,22)或範圍(如 1-1000)。

<目標IP或域名>:可以是IP地址(如 192.168.1.1)或域名(如 example.com)。

2. 常用示例

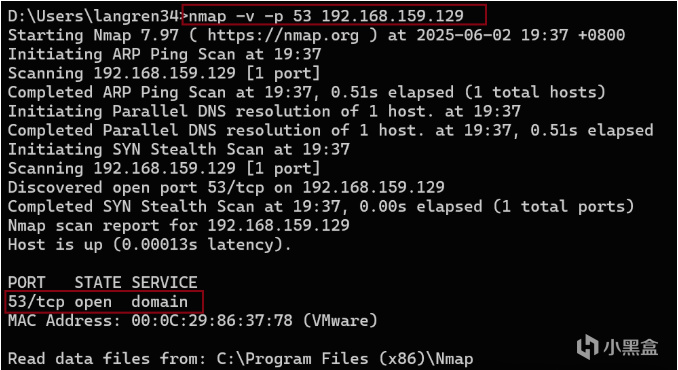

(1) 掃描單個端口

僅檢查目標主機的 53端口(DNS服務)是否開放。

nmap -v -p 53 192.168.159.129

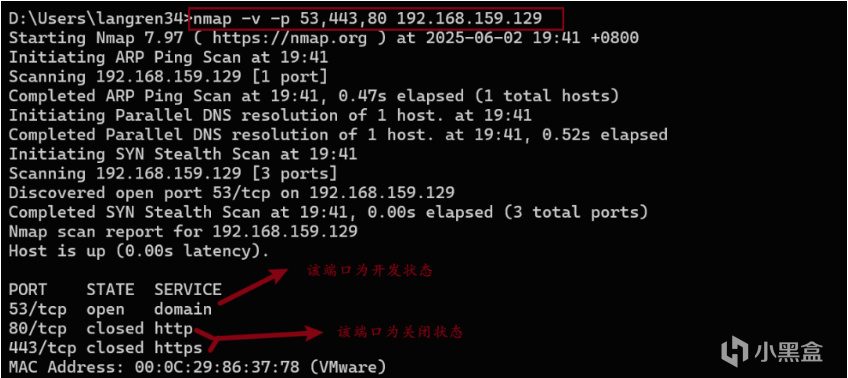

(2) 掃描多個端口

檢查目標的 80(HTTP)、443(HTTPS)、53(DNS) 端口。

nmap -p 80,443,53 192.168.159.129

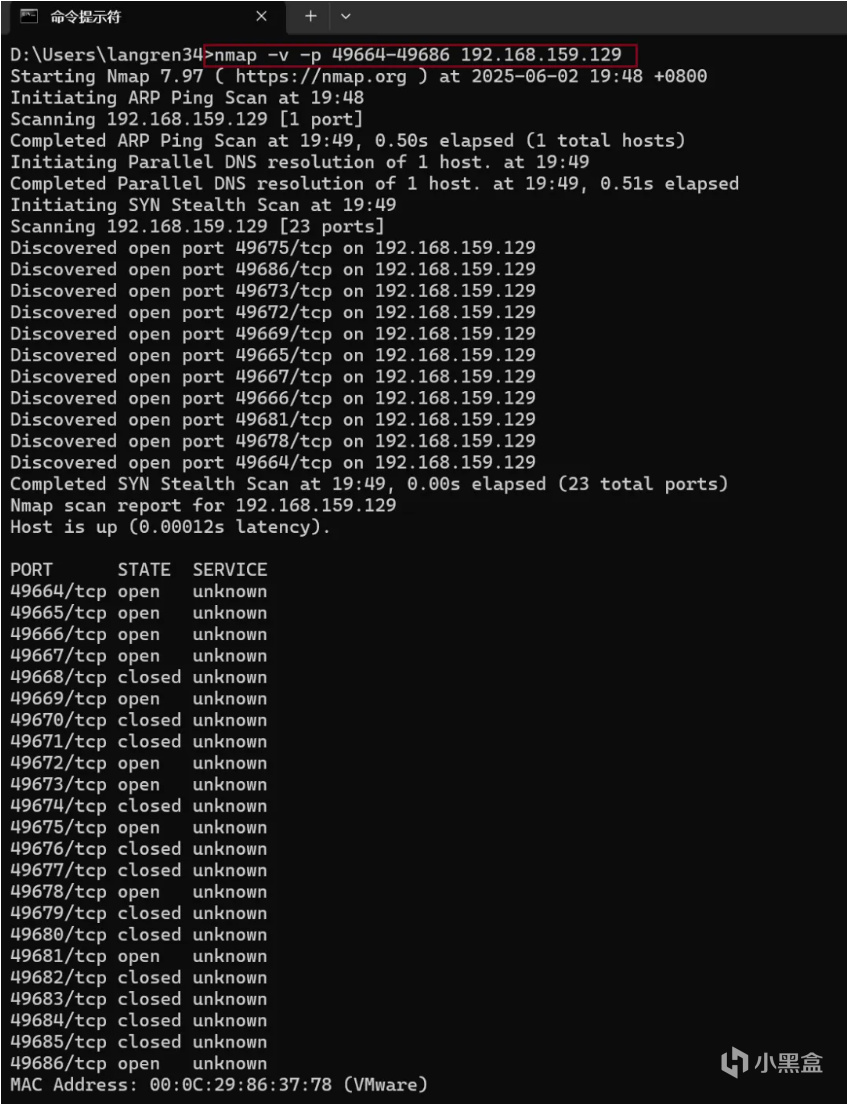

(3) 掃描端口範圍

掃描 49664到49686號端口。

nmap -v -p 49664-49686 192.168.159.129

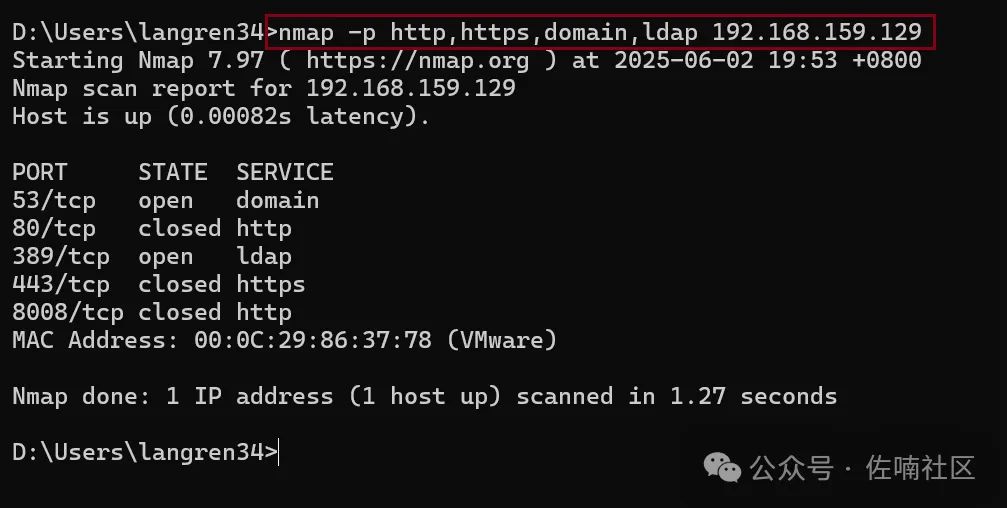

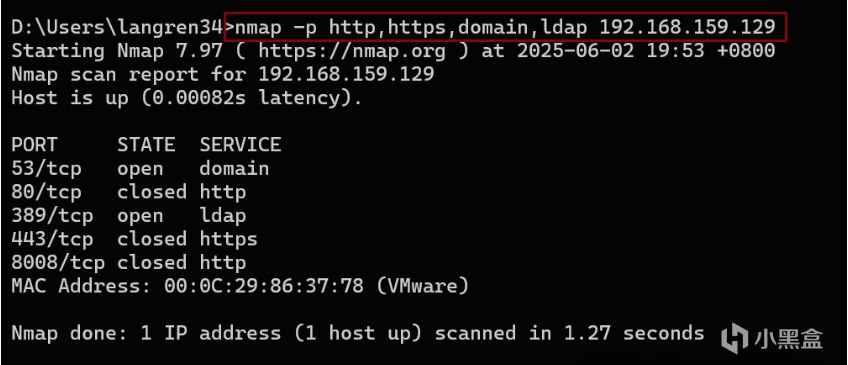

(4) 掃描常見服務端口

使用服務名稱代替端口號(Nmap會自動解析爲默認端口)。

nmap -p http,https,domain,ldap 192.168.159.129

(5) 結合服務版本檢測

掃描指定端口並檢測服務版本(-sV)。

nmap -p domain,ldap -sV 192.168.159.129

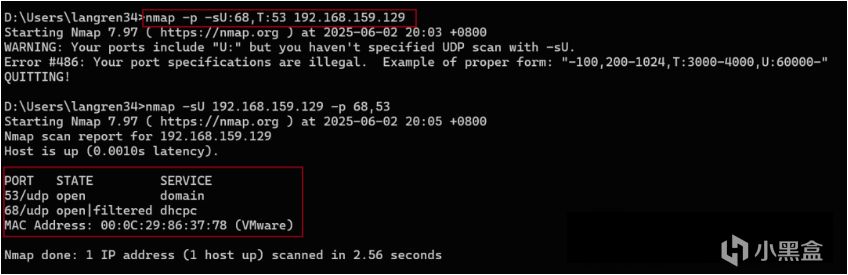

測試目標主機的指定UDP端口

1. 基本語法

nmap -sU <目標IP或域名> -p <端口號或範圍>

<端口號或範圍>:可以是單個端口(如 68)、多個端口(逗號分隔 ,如 53,68)或範圍(如 1-1000)。

<目標IP或域名>:可以是IP地址(如 192.168.1.1)或域名(如 example.com)。

(1) 掃描單個端口

僅檢查目標主機的 68端口(DHCP服務)是否開放。

nmap -sU 192.168.159.129 -p 68

(2) 掃描多個端口

nmap -sU 192.168.159.129 -p 68,53

NMAP高級用法

(1) 掃描所有端口(1-65535)

-p- 表示全端口掃描(耗時較長)。

nmap -p- 192.168.159.129

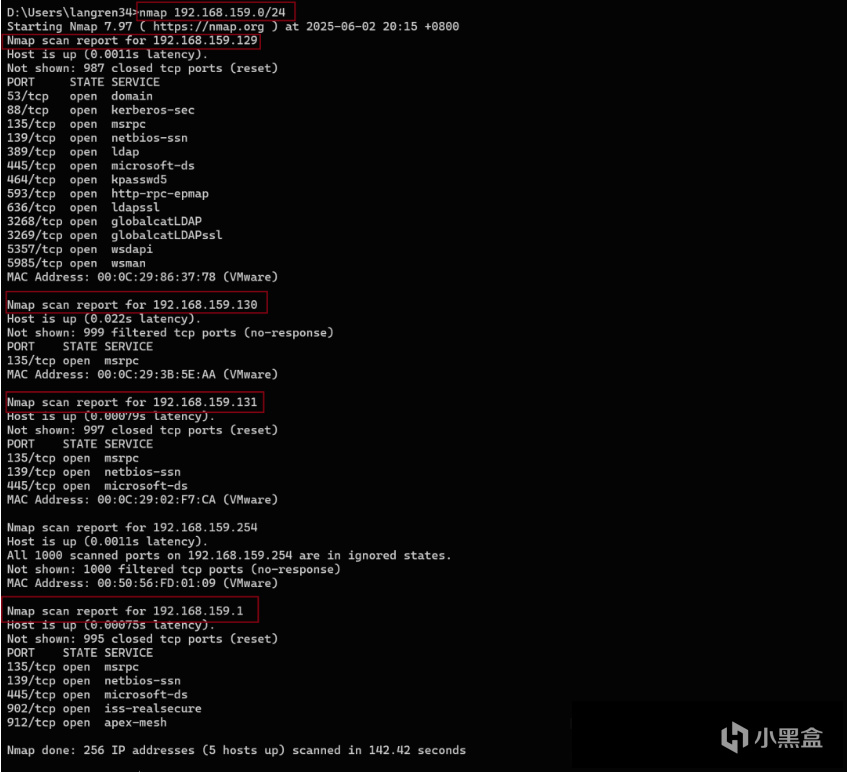

(2) 掃描整個子網

發現子網內所有活躍主機。

nmap 192.168.159.0/24

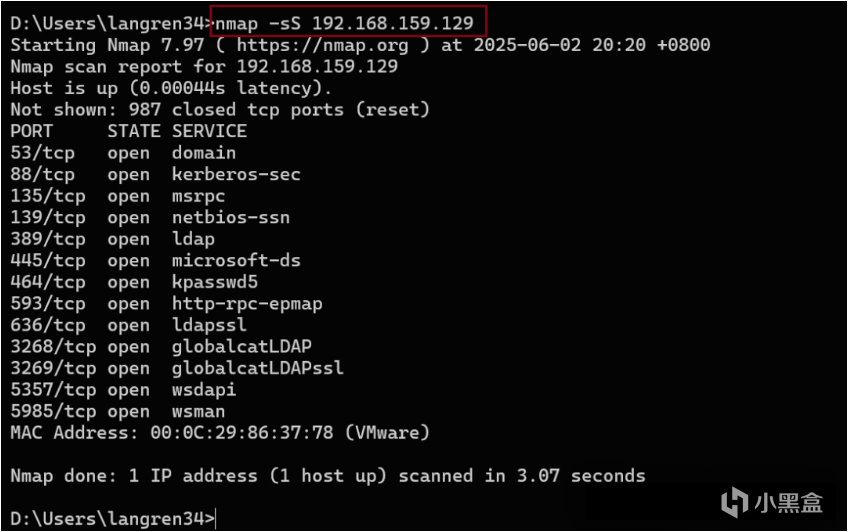

(3) 隱蔽掃描(SYN掃描)

nmap -sS 192.168.159.129

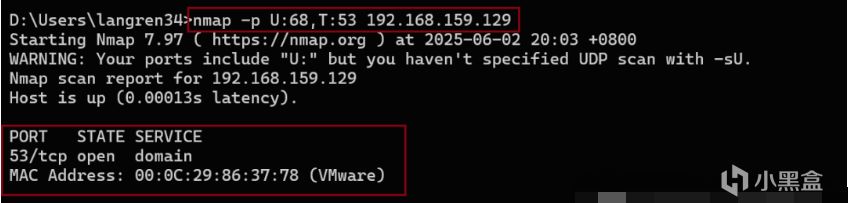

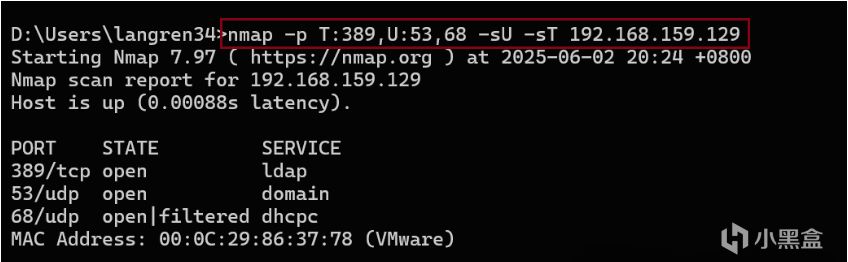

(4) 混合掃描TCP和UDP端口

要同時掃描 TCP 389 和 UDP 53、68

nmap -p T:389,U:53,68 -sU -sT 192.168.159.129

參數說明:

-p T:389,U:53,68:指定掃描 TCP 389 和 UDP 53、68 端口。

-sU:啓用 UDP 掃描(必須加,否則 UDP 端口不會被掃描)。

-sT:啓用 TCP 全連接掃描(默認選項,可省略)。

總結

nmap使用教程就介紹到這裏,以上教程本人覺得應該完成滿足日常使用了,也感覺大家耐心看完謝謝!!

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com