简介

Nmap(Network Mapper)是一款开源的网络扫描和安全审计工具,广泛用于网络发现、端口扫描、服务识别、漏洞检测 等任务。它支持多种扫描技术,能够跨平台运行(Windows、Linux、macOS等),是网络安全工程师、渗透测试人员和系统管理员的必备工具。

核心功能

主机发现(Host Discovery)

检测网络中的活跃主机(如使用-sn选项进行Ping扫描)。

支持ARP、ICMP、TCP/UDP探测等方式。

端口扫描(Port Scanning)

识别目标主机开放的端口及服务(如TCP SYN扫描、全连接扫描、UDP扫描等)。

常用选项:-sS(SYN隐蔽扫描)、-sT(TCP连接扫描)、-sU(UDP扫描)。

服务/版本检测(Service Detection)

确定端口上运行的服务及其版本(-sV选项)。

例如:识别Web服务器(Apache/Nginx)、数据库(MySQL/Redis)等。

操作系统检测(OS Fingerprinting)

通过特征分析猜测目标主机的操作系统(-O选项)。

脚本扫描(NSE脚本)

使用Nmap脚本引擎(NSE)执行自动化任务(如漏洞检测、暴力破解、信息收集等)。

示例:--script=http-title(获取网站标题)、--script=vuln(漏洞扫描)。

输出结果

支持多种格式:文本(-oN)、XML(-oX)、Grepable格式(-oG)等。

NMAP工具安装

官网下载地址:https://nmap.org/download.html

根据自己需要选择对应版本安装即可。

测试目标主机的指定TCP端口

1. 基本语法

nmap -p <端口号或范围> <目标IP或域名>

<端口号或范围>:可以是单个端口(如 80)、多个端口(逗号分隔 ,如 80,443,22)或范围(如 1-1000)。

<目标IP或域名>:可以是IP地址(如 192.168.1.1)或域名(如 example.com)。

2. 常用示例

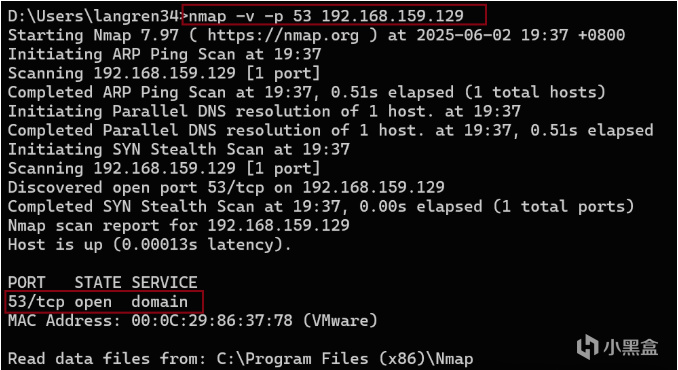

(1) 扫描单个端口

仅检查目标主机的 53端口(DNS服务)是否开放。

nmap -v -p 53 192.168.159.129

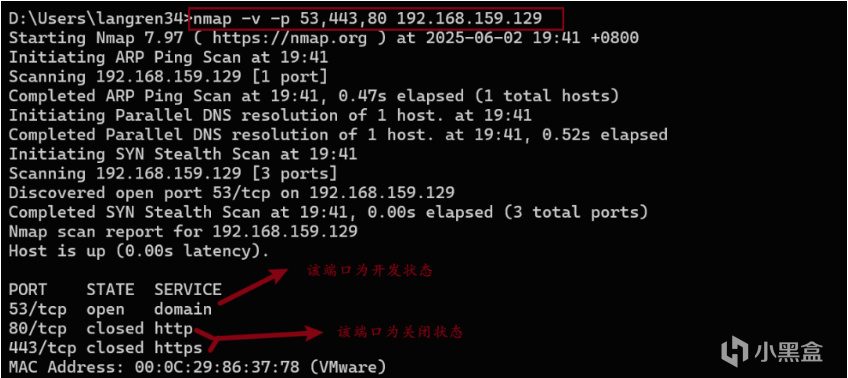

(2) 扫描多个端口

检查目标的 80(HTTP)、443(HTTPS)、53(DNS) 端口。

nmap -p 80,443,53 192.168.159.129

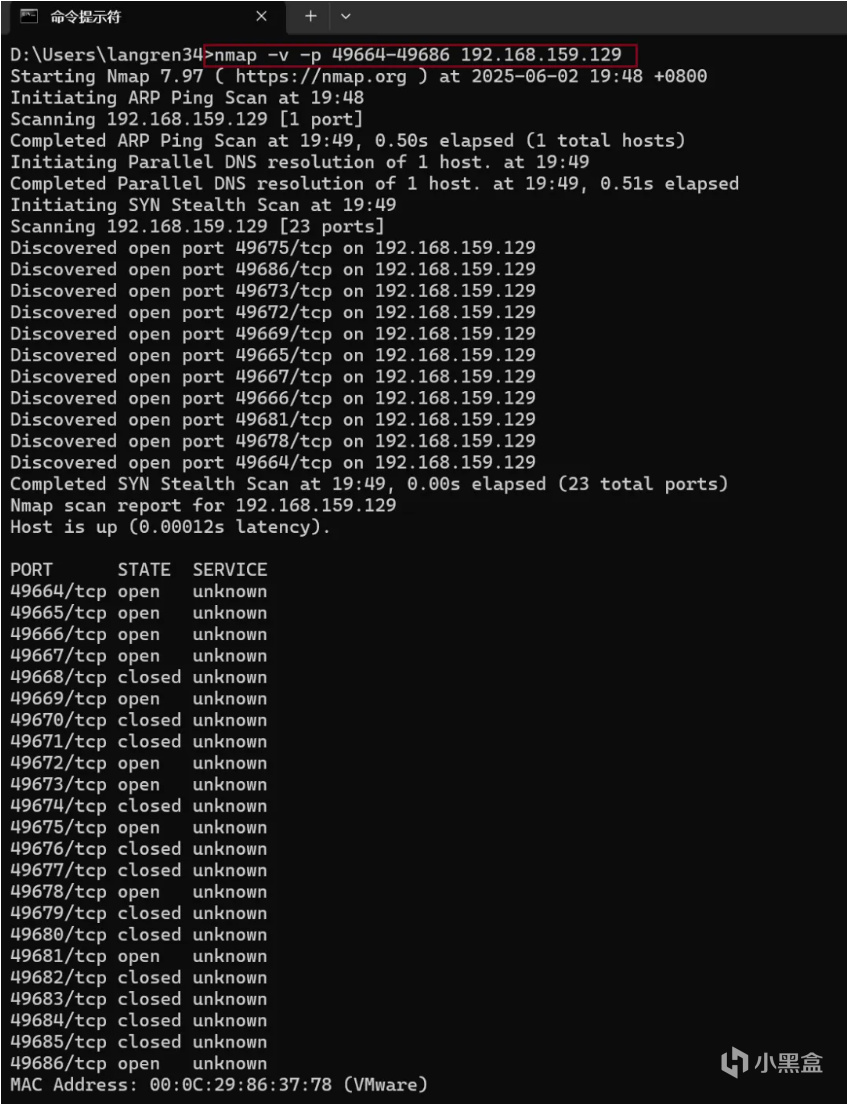

(3) 扫描端口范围

扫描 49664到49686号端口。

nmap -v -p 49664-49686 192.168.159.129

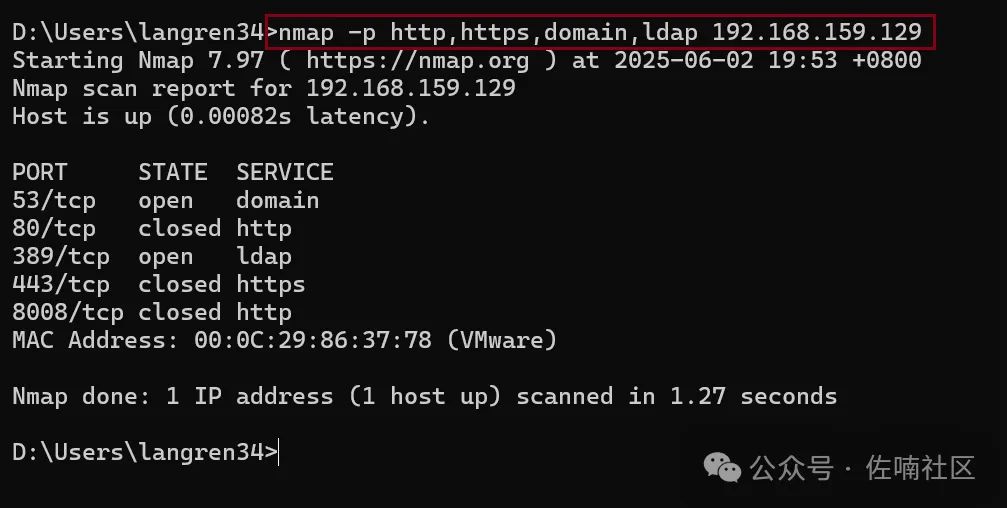

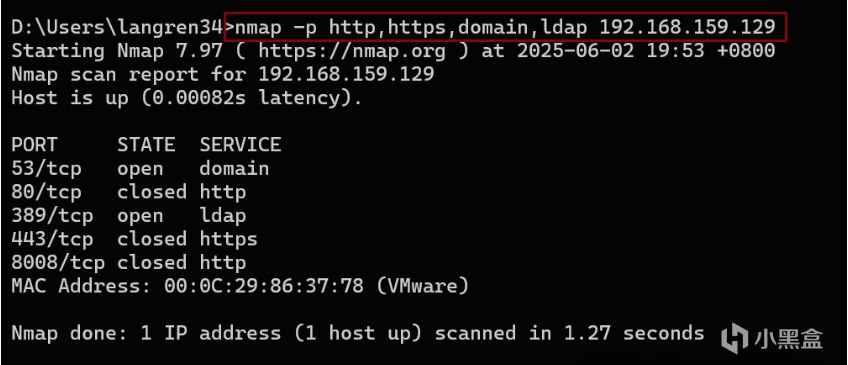

(4) 扫描常见服务端口

使用服务名称代替端口号(Nmap会自动解析为默认端口)。

nmap -p http,https,domain,ldap 192.168.159.129

(5) 结合服务版本检测

扫描指定端口并检测服务版本(-sV)。

nmap -p domain,ldap -sV 192.168.159.129

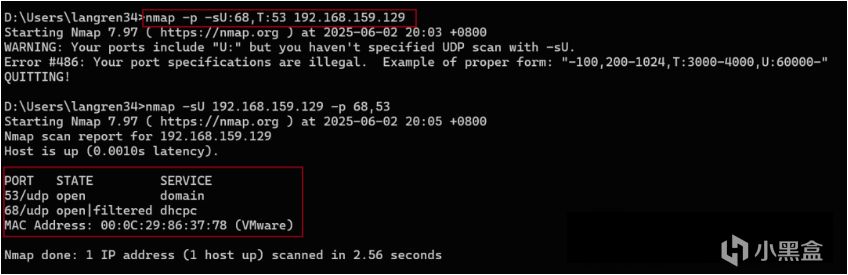

测试目标主机的指定UDP端口

1. 基本语法

nmap -sU <目标IP或域名> -p <端口号或范围>

<端口号或范围>:可以是单个端口(如 68)、多个端口(逗号分隔 ,如 53,68)或范围(如 1-1000)。

<目标IP或域名>:可以是IP地址(如 192.168.1.1)或域名(如 example.com)。

(1) 扫描单个端口

仅检查目标主机的 68端口(DHCP服务)是否开放。

nmap -sU 192.168.159.129 -p 68

(2) 扫描多个端口

nmap -sU 192.168.159.129 -p 68,53

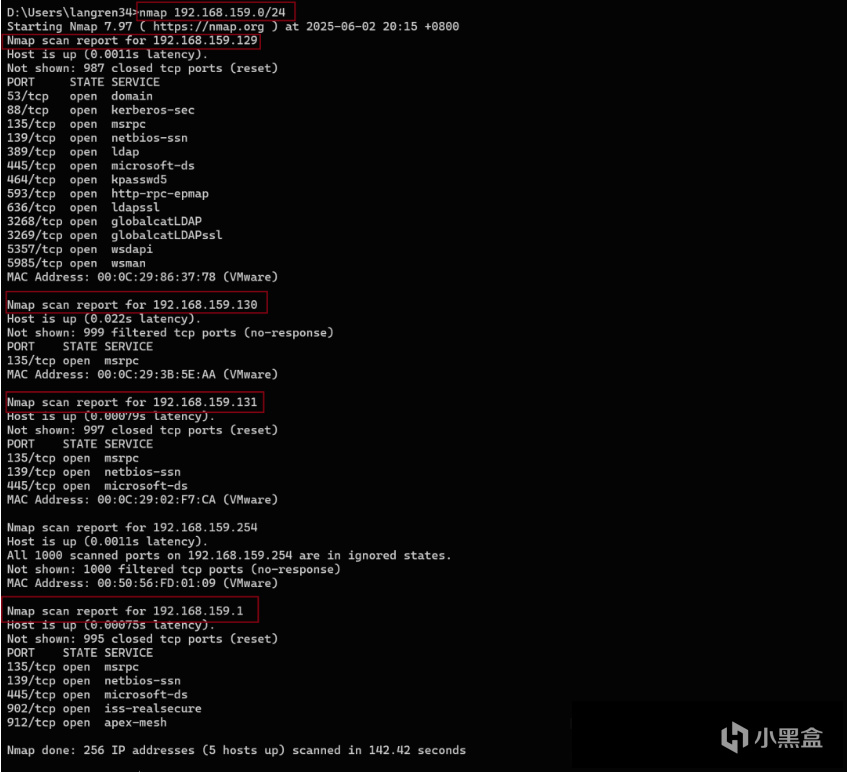

NMAP高级用法

(1) 扫描所有端口(1-65535)

-p- 表示全端口扫描(耗时较长)。

nmap -p- 192.168.159.129

(2) 扫描整个子网

发现子网内所有活跃主机。

nmap 192.168.159.0/24

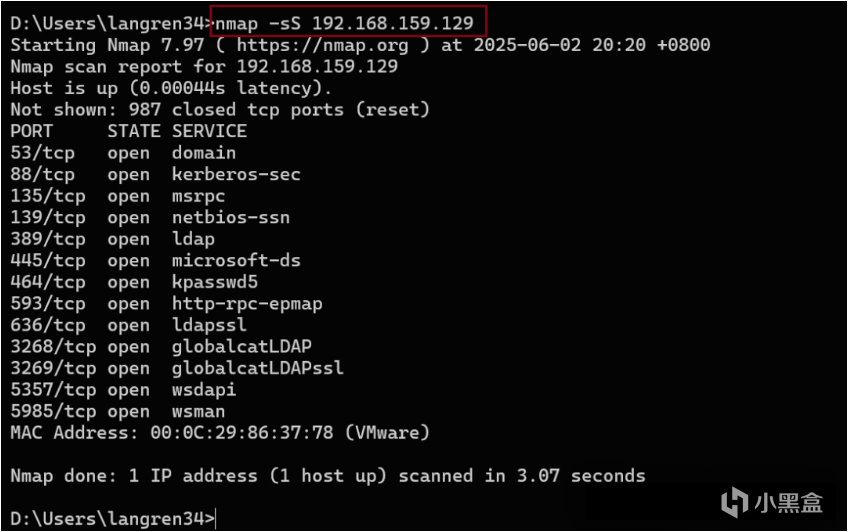

(3) 隐蔽扫描(SYN扫描)

nmap -sS 192.168.159.129

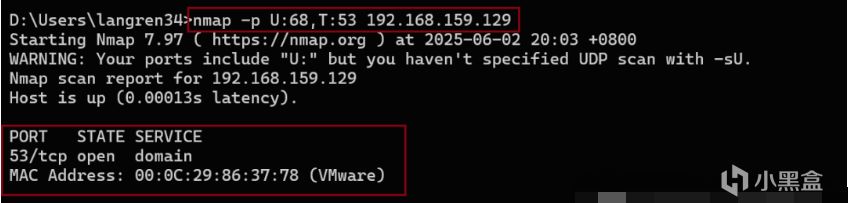

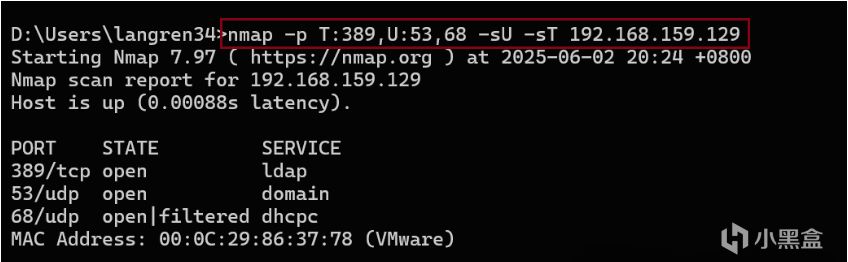

(4) 混合扫描TCP和UDP端口

要同时扫描 TCP 389 和 UDP 53、68

nmap -p T:389,U:53,68 -sU -sT 192.168.159.129

参数说明:

-p T:389,U:53,68:指定扫描 TCP 389 和 UDP 53、68 端口。

-sU:启用 UDP 扫描(必须加,否则 UDP 端口不会被扫描)。

-sT:启用 TCP 全连接扫描(默认选项,可省略)。

总结

nmap使用教程就介绍到这里,以上教程本人觉得应该完成满足日常使用了,也感觉大家耐心看完谢谢!!

更多游戏资讯请关注:电玩帮游戏资讯专区

电玩帮图文攻略 www.vgover.com