速覽

針對NVIDIA顯卡的新型 RowhammerGDDR6內存行錘攻擊可打開根權限shellf

漏洞原理:顯卡顯存被 "錘懵" 後叛變

行錘攻擊並非新鮮事物。這一DRAM原始問題早在2014年就已被披露,但新的研究表明,這類攻擊如今可被改造用於現代GPU。

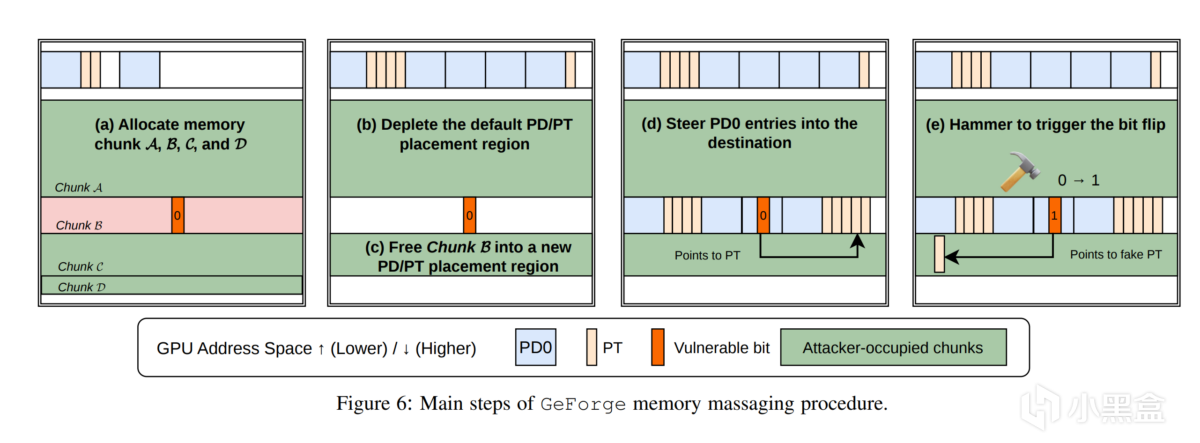

這個名爲 GDDRHammer/GeForge 的攻擊套路其實很簡單:

黑客高頻訪問顯卡 GDDR6 顯存的同一區域,反覆 "錘擊" 導致相鄰數據出錯(專業叫 "位翻轉");

出錯的數據會破壞顯卡的 "內存訪問規則表"(頁表),讓顯卡突破隔離限制,直接讀取電腦主機內存;

最終實現整機控制,相當於給黑客留了個無密碼後門。

簡單說:你的顯卡本來只負責渲染遊戲,被攻擊後就成了黑客的 "內應",電腦裏的私人文件全暴露

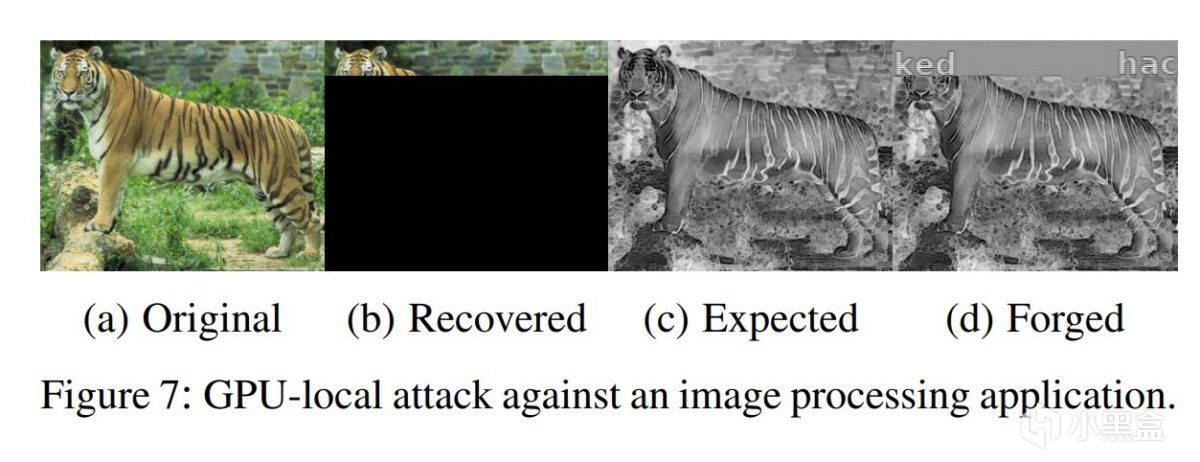

研究截圖

攻擊已在GeForce RTX 3060和一款安培架構工作站 GPU 上得到驗證,而英偉達早期的安全公告明確提及了配備 GDDR6 顯存的RTX A6000。《GDDRHammer》研究還指出,在實際應用場景下,幾乎所有測試過的 RTX A6000 顯卡都仍存在漏洞。

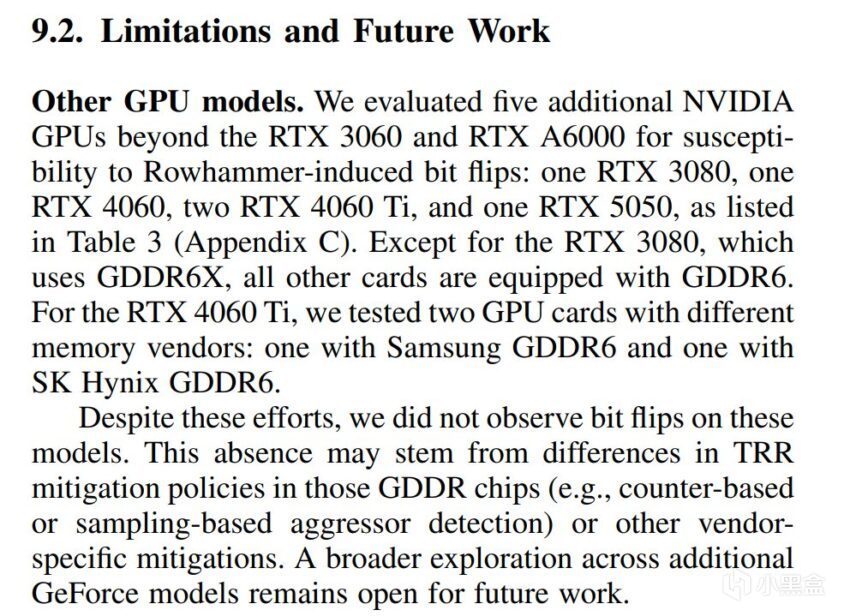

研究人員表示他們還對RTX 3080、RTX 4060、RTX 4060 Ti和RTX 5050的樣品進行了測試,且未在這些顯卡上觀察到位翻轉現象。公開的GDDRHammer論文還指出,其在經過測試的Ada架構RTX 6000顯卡上也未發現誘發的位翻轉,並認爲GDDR6X採用的緩解措施比GDDR6更強。

英偉達則單獨表示,包括GeForce RTX 50系列在內的GDDR7設備配備了片上ECC(糾錯碼),可間接幫助抵禦Rowhammer(行錘攻擊),因此RTX 50系列顯卡並未被這些論文證實存在受影響的情況。

感到擔憂的用戶可以通過命令行啓用 ECC,因爲官方的 gddr.fail 常見問題解答和 NVIDIA 都將其視爲一種緩解措施。但我不會將其視爲遊戲 PC 的首選修複方案,因爲這會減少可用內存。

雖然中病毒的概率絕不爲0,但只要做好防護,不亂下亂點,日用風險還是很低的。

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com