近日,火絨安全實驗室發佈重磅威脅情報,曝光以成都奇魯科技旗下魯大師爲首的數十家關聯企業,通過雲控配置構建大規模惡意推廣產業鏈,以"捉迷藏"式隱蔽操作劫持用戶流量變現,涉及彈窗騷擾、靜默安裝、鏈接篡改等多項違規行爲。

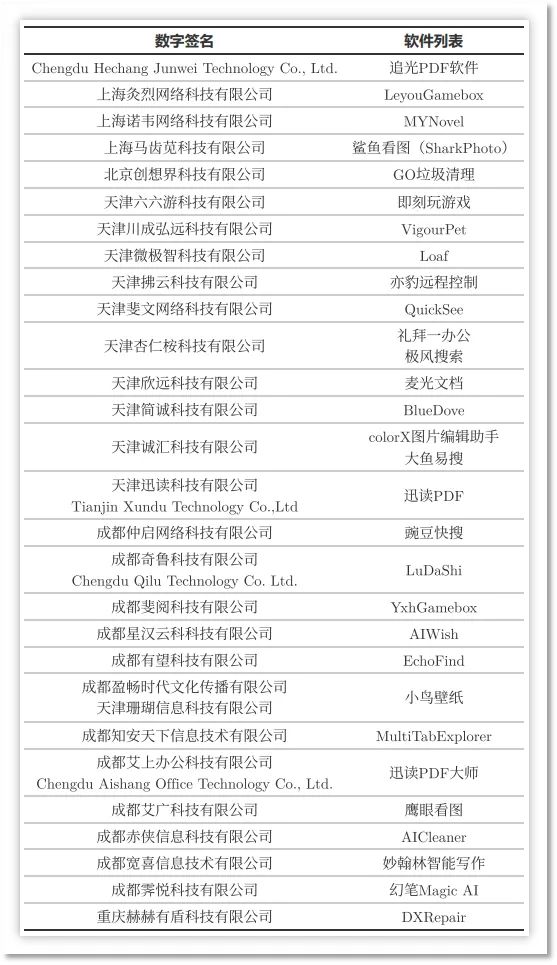

據悉,該利益網絡由成都奇魯科技、天津杏仁桉科技等數十家不同地區註冊的公司串聯而成,通過隱蔽的關聯關係、加密結算體系實現利益輸送。這些企業藉助數據加密、代碼混淆等技術對抗手段,規避監管與安全檢測,其推廣模塊可通過雲端動態調整行爲,精準針對普通用戶投放,卻對技術人員、投訴用戶等"高危羣體"主動規避。

在具體操作中,魯大師等軟件的惡意行爲花樣百出:

未獲用戶明確許可即彈窗安裝第三方軟件

篡改京東鏈接插入京粉推廣參數賺取佣金

彈出帶渠道標識的百度搜索框

僞裝正常應用植入推廣類瀏覽器插件

通過瀏覽器彈窗推送"傳奇"類頁遊

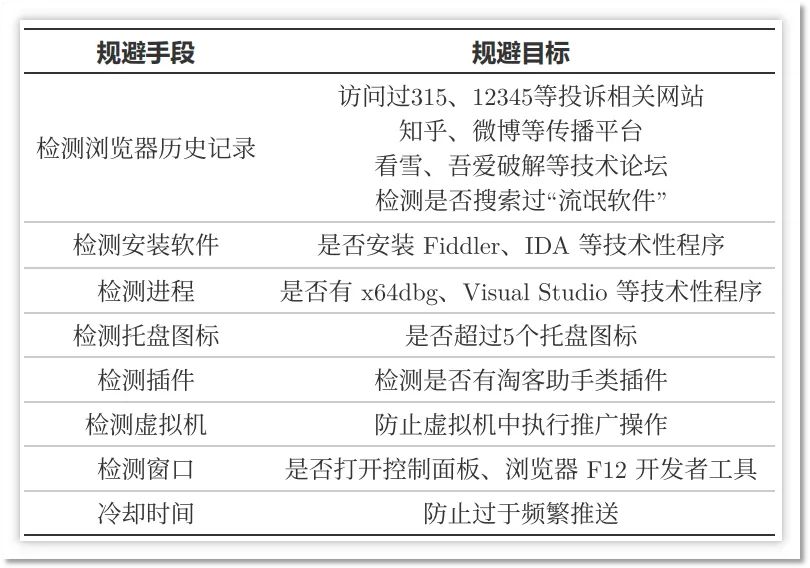

更值得警惕的是,這些軟件會通過檢測用戶地區(北京用戶推廣減少)、下載渠道(非官網渠道推廣更密集)、系統環境(規避技術工具與殺毒軟件)等多維度信息,篩選收割目標,部分推廣插件需等待軟件安裝7天后才觸發,冷卻期長達180天,隱蔽性極強。

火絨安全通過溯源發現,該產業鏈存在明確的技術與利益關聯:天津杏仁桉科技的推廣結算系統僅允許魯大師域名郵箱註冊,多家企業的軟件源碼通過同一自動構建網站託管,甚至"小鳥壁紙"等產品的數字簽名指向奇虎公司,卻與魯大師存在深度業務綁定。目前已確認追光PDF、鯊魚看圖、GO垃圾清理等多款常用軟件含相關推廣模塊。

原文鏈接:點我查看

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com

![[極限競速:地平線 6] 豐田 Sport 800 '66 芬達聯動款領取攻略](https://imgheybox1.max-c.com/web/bbs/2026/04/02/f6bfcd46abba99d1714270672fb070ad.png?imageMogr2/auto-orient/ignore-error/1/format/jpg/thumbnail/398x679%3E)