Google宣佈自2026年3月25日起在Android 17中實施後量子密碼學(PQC)升級,通過深度集成美國國家標準與技術研究院(NIST)標準,從下一個Android 17 Beta版本開始測試,並在Android 17正式版全面建立抗量子信任鏈,以應對量子計算對現有公鑰密碼學的威脅。

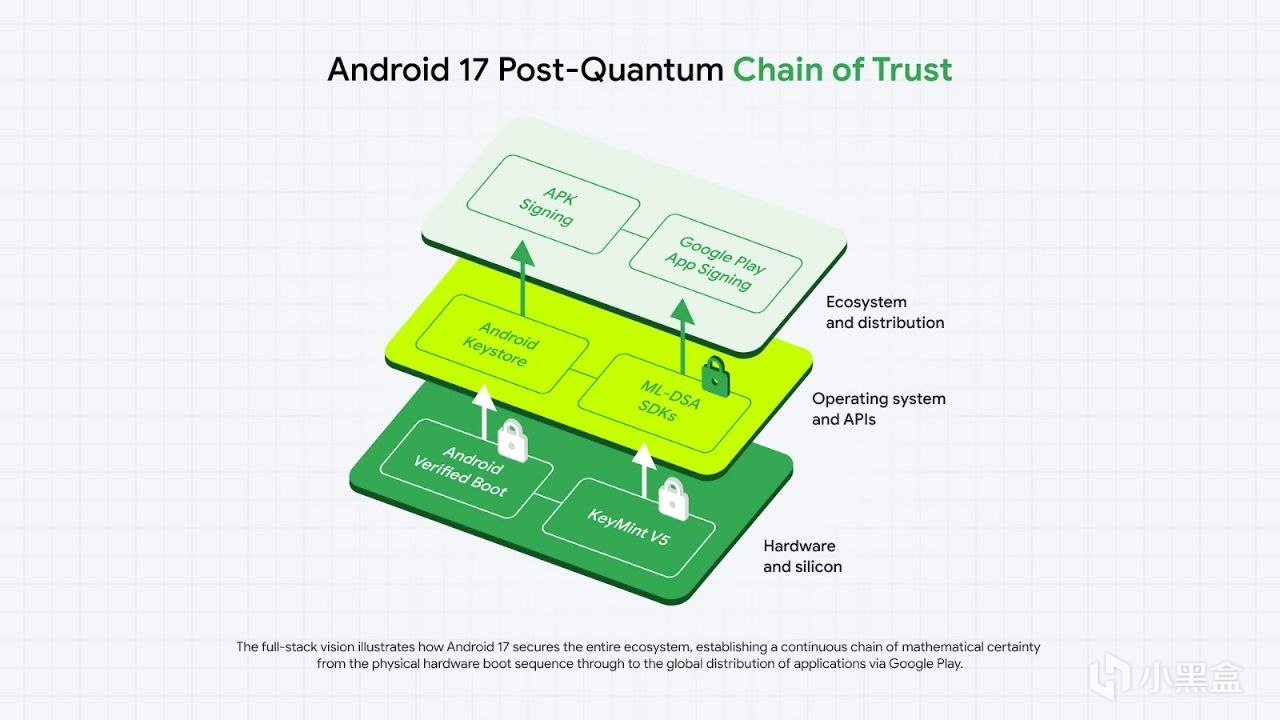

2026年3月25日,Google產品經理Eric Lynch與Google Play集團產品經理Dom Elliot發佈技術路線圖,宣佈啓動Android後量子過渡的第一階段。此次部署引入全面架構升級,通過將NIST PQC標準深度集成至平臺,建立新的抗量子信任鏈,確保從操作系統啓動到全球應用執行的全流程安全。

Android 17引入兩項重大PQC升級。Android驗證啓動(AVB)庫集成基於模格的數字簽名算法(ML-DSA),提供抗量子數字簽名,確保啓動序列加載的軟件高度抵抗未授權修改。與此同時,遠程證明開始向完全PQC合規架構遷移,通過更新KeyMint證書鏈支持抗量子算法,使設備能夠向依賴方安全證明其狀態。

保護底層操作系統僅是防禦的第一層;開發者必須配備利用PQC密鑰和建立穩健身份驗證所需的密碼學原語。在資源受限的可信執行環境(TEE)中實施基於格的密碼學,其密鑰尺寸和內存佔用顯著大於經典橢圓曲線密碼學,這代表重大工程成就。該能力設計用於支持硬件信任根,現可生成並驗證後量子簽名。

在此硬件基礎之上,Android 17更新Android Keystore以原生支持ML-DSA。這使應用能夠在設備安全硬件內完全利用抗量子簽名,將敏感密鑰材料與主操作系統隔離。SDK暴露ML-DSA-65與ML-DSA-87,開發者可通過標準KeyPairGenerator API無縫集成這些算法,無需自行設計專有密碼學實現,即可爲應用生態建立新的身份與認證時代。

Google Play將擴展PQC防護至應用簽名層。管理數十億臺活躍設備的密鑰更新是複雜的運營工程。Play App Signing將支持自動生成結合經典與PQC密鑰的混合簽名塊,爲大多數活躍安裝提供即時抗量子安全橋樑。通過Google Cloud KMS安全管理簽名密鑰,Google Play可在Android 17發佈週期內爲新應用及選擇加入的現有應用生成抗量子ML-DSA簽名密鑰,該過程獨立於應用的目標API。後續開發者將能選擇自有經典與ML-DSA簽名密鑰並委託Google Play管理混合密鑰升級。Google Play還將開始提示開發者至少每兩年升級一次簽名密鑰。

路線圖顯示,後續階段將進一步集成後量子密鑰封裝至KeyMint、密鑰認證與遠程密鑰配置,旨在強化從硬件級DICE測量到遠程證明服務器的整個身份生命週期安全,確保Android生態在應對未來量子威脅時保持彈性與隱私。

更多遊戲資訊請關註:電玩幫遊戲資訊專區

電玩幫圖文攻略 www.vgover.com